前言

作为一名网络安全工程师,这次我给大家整理了深信服校招的面试题,希望能对有所帮助(片尾有资料汇总哦)

目录

1.tcp3次握手和四次挥手的过程。

3.哪些地方用静态路由,哪些地方用动态路由,说说 他们的区别

4.在数据包在二层交换机中是如何转发的 根据MAC,或MAC+VLAN进行数据包的转发。

5.两个三层交换机如何进行通信

6.trunk和access模式区别

7.对http协议的了解(https,哪个效率高) http是超文本传输协议

8.前端语言html/css/javascript/php的区别

9.http协议中文件uri(url)和host的作用(url和 uri的区别)

10.说说常用的web网络安全工具 静态分析

11.云计算中常说的iaas、paas、sasa指的是什么

12.什么叫做SQL注入,如何防止?

13.谈谈对虚拟化技术的了解

14.tcp和udp的区别(QQ用的是哪种传输协议), 为什么udp不安全。

文章来源地址https://uudwc.com/A/LaXME

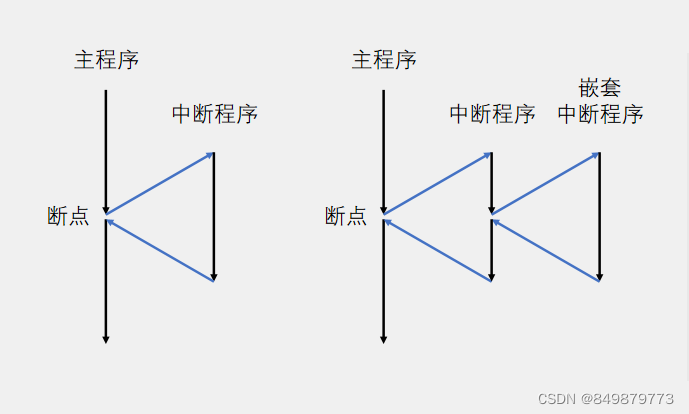

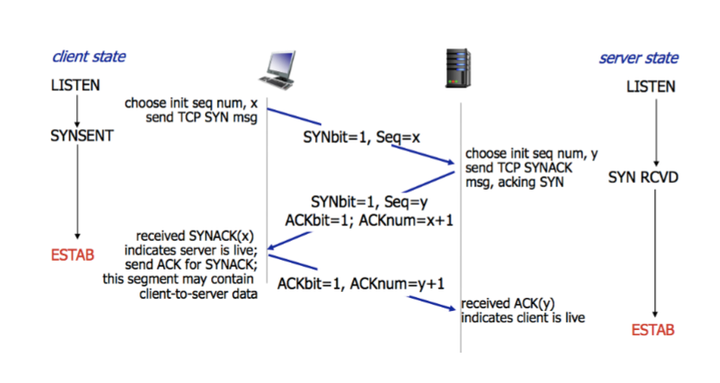

1.tcp3次握手和四次挥手的过程。

2.简述ospf动态路由。 根据是否在一个自治域内部使用,动态路由协议分为内部网关协议(IGP)和外部网关 协议(EGP)。

这里的自治域指一个具有统一管理机构、统一路由策略的网络。自治域内部 采用的路由选择协议称为内部网关协议,常用的有RIP、OSPF;外部网关协议主要用于多 个自治域之间的路由选择,常用的是BGP和BGP-4。 路由协议(Routing Protocol):用于路由器动态寻找网络最佳路径,保证所有路由 器拥有相同的路由表,一般路由协议决定数据包在网络上的行走路径。这类协议的例子有 OSPF,RIP等路由协议,通过提供共享路由选择信息的机制来支持被动路由协议。路由选择 协议消息在路由器之间传送。路由选择协议允许路由器与其他路由器通信来修改和维护路由 选择表。

3.哪些地方用静态路由,哪些地方用动态路由,说说 他们的区别

静态路由:适用于小而简单的网络,当网络的拓扑结构或链路的状态发生变化时,网络管理 员需要手工去修改路由表中相关的静态路由信息 动态路由:适用于中大型网络,自动地建立自己的路由表,并且能够根据实际实际情况的变 化适时地进行调整。动态路由机制的运作依赖路由器的两个基本功能:对路由表的维护;路 由器之间适时的路由信息交换。

4.在数据包在二层交换机中是如何转发的 根据MAC,或MAC+VLAN进行数据包的转发。

转发原理:学习源MAC,按目的MAC 查表转发,如果找不到就按广播流程转发,如果查到直接从相应的出接口把数据包送出去。

5.两个三层交换机如何进行通信

通过路由? vlan?

6.trunk和access模式区别

Trunk类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,一般用于 交换机之间连接的端口; Access类型的端口只能属于1个VLAN,一般用于连接计算机的端口; Hybrid类型的端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,可以用于 交换机之间连接,也可以用于连接用户的计算机。 TRUNK模式主要用在交换机之间互连,使交换机上不同VLAN共享线路。 ACCESS模式:主要实现高隔离度的波分和复用。

7.对http协议的了解(https,哪个效率高) http是超文本传输协议

HTTP 协议构建于 TCP/IP 协议之上,是一个应用层协议,默认端口号是 80 HTTP 是无连接无状态的 当然http效率高,https多了加密的步骤

8.前端语言html/css/javascript/php的区别

html/css/javascript是前端,可以配合php使用的,php负责为前台提供从数据库查 询出来的数据

9.http协议中文件uri(url)和host的作用(url和 uri的区别)

统一资源标志符URI就是在某一规则下能把一个资源独一无二地标识出来。 拿人做例子,假设这个世界上所有人的名字都不能重复,那么名字就是URI的一个实例,通 过名字这个字符串就可以标识出唯一的一个人。 现实当中名字当然是会重复的,所以身份证号才是URI,通过身份证号能让我们能且仅能确 定一个人。 那统一资源定位符URL是什么呢。也拿人做例子然后跟HTTP的URL做类比,就可以有: 动物住址协议://地球/中国/浙江省/杭州市/西湖区/某大学/14号宿舍楼/525号寝/张三.人 可以看到,这个字符串同样标识出了唯一的一个人,起到了URI的作用,所以URL是URI的 子集。URL是以描述人的位置来唯一确定一个人的。 在上文我们用身份证号也可以唯一确定一个人。对于这个在杭州的张三,我们也可以用: 身份证号:123456789 来标识他。 所以不论是用定位的方式还是用编号的方式,我们都可以唯一确定一个人,都是URl的一种 实现,而URL就是用定位的方式实现的URI。 回到Web上,假设所有的Html文档都有唯一的编号,记作html:xxxxx,xxxxx是一串数 字,即Html文档的身份证号码,这个能唯一标识一个Html文档,那么这个号码就是一个 URI。 而URL则通过描述是哪个主机上哪个路径上的文件来唯一确定一个资源,也就是定位的方式 来实现的URI。

10.说说常用的web网络安全工具 静态分析

Brakeman :一个静态安全漏洞扫描工具,用于Ruby写的Rails应用。 密码学 Xortool:一个用于分析多字节异或密码的工具 CTF工具 Pwntools:CTF框架以及EXP开发库 Docker Docker Bench for Security – docker对于所有可自动化测试的基本安全检查在CIS Docker 1.6基准中。 docker pull diogomonica/dockerbenchsecurity DVWA – 漏洞网站应用平台 (DVWA) 是一个有大量漏洞的 PHP/MySQL 网站应用。 docker pull citizenstig/dvwa Kali Linux – 这个Kali Linux Docker镜像提供了最新版本Kali Linux发行版的最小化安装。 docker pull kalilinux/kalilinuxdocker 查看更多

11.云计算中常说的iaas、paas、sasa指的是什么

IaaS:基础设施服务,Infrastructure-as-a-service PaaS:平台服务,Platform-as-a-service SaaS:软件服务,Software-as-a-service https://www.cnblogs.com/fangsmile/articles/6226536.html

12.什么叫做SQL注入,如何防止?

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符 串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶 意)的SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶 意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL 语句。比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴出 的,这类表单特别容易受到SQL注入式攻击. 防护 归纳一下,主要有以下几点: 1.永远不要信任用户的输入。对用户的输入进行校验,可以通过正则表达式,或限制长度; 对单引号和 双"-"进行转换等。 2.永远不要使用动态拼装sql,可以使用参数化的sql或者直接使用存储过程进行数据查询存 取。 3.永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。 4.不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。 5.应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进 行包装 6.sql注入的检测方法一般采取辅助软件或网站平台来检测,软件一般采用sql注入检测工具 jsky,网站平台就有亿思网站安全平台检测工具。MDCSOFT SCAN等。采用MDCSOFTIPS可以有效的防御SQL注入,XSS攻击等。

13.谈谈对虚拟化技术的了解

虚拟化,是指通过虚拟化技术将一台计算机虚拟为多台逻辑计算机。在一台计算机上同 时运行多个逻辑计算机,每个逻辑计算机可运行不同的操作系统,并且应用程序都可以在相 互独立的空间内运行而互不影响,从而显著提高计算机的工作效率。 虚拟化使用软件的方法重新定义划分IT资源,可以实现IT资源的动态分配、灵活调度、 跨域共享,提高IT资源利用率,使IT资源能够真正成为社会基础设施,服务于各行各业中灵 活多变的应用需求。

14.tcp和udp的区别(QQ用的是哪种传输协议), 为什么udp不安全。

qq用的是udp udp为什么不安全? 没有三次握手,UDP是否就不如TCP安全呢?换句话说,运行在UDP上的应用程序比基于 TCP的服务更难以保证安全吗?对于网络组件(如防火墙和路由器)来说,相对于TCP,了 解和跟踪使用UDP的应用确实困难得多。特别是,TCP的控制位和序列号给防火墙和路由器 提供了大量的线程,因为它们能更容易地控制一个链接。网络元素知道何时建立了TCP会 话,因为它能参考SYN控制位。与此类似,路由器或防火墙只需查看控制位和序列号就可以 知道一个数据包何时被确认或一个会话何时被拆除。 由于UDP缺少控制位和序列号,在通信中跟踪终端系统的位置就困难得多。来自互联网 的UDP数据包可能是对合法服务的响应,也可能是恶意的扫描。只通过简单地查看UDP首 部,是没有办法分辨数据包是通信的开始还是一个响应的。因此在安全性方面,控制UDP 比处理TCP更困难。

最后附上我整理好的学习路线图,需要的可以在评论区留言哦~

学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

文章来源:https://uudwc.com/A/LaXME

文章来源:https://uudwc.com/A/LaXME