文章来源:https://uudwc.com/A/RZr3

目录

一、AWVS介绍

二、网站漏洞扫描

三、漏洞扫描结果

四、漏洞告警分析利用

五、根据漏洞信息进行验证、利用

六、网络爬虫

七、主机发现(c段探测)

八、子域名探测

九、SQL注入

十、HTTP头编辑

十一、HTTP监听拦截

一、AWVS介绍

AWVS为Acunetix Web Vulnarability Scanner的简称,是一种web网站漏洞探测工具,可以扫描任何通过Web浏览器访问和遵循HTTP/HTTPS规则的Web站点。适用于任何中小型和大型企业的内联网、外延网和面向客户、雇员、厂商和其它人员的Web网站。

AWVS可以通过检查SQL注入攻击漏洞、XSS跨站脚本攻击漏洞等漏洞来审核Web应用程序的安全性。

1.1、AWVS功能及特点

- 自动的客户端脚本分析器,允许对Ajax和Web2.0应用程序进行安全性测试

- 业内最先进且深入的SQL注入和跨站脚本测试

- 高级渗透测试工具,例如HTPP Editor和HTTP Fuzzer

- 可视化宏记录器帮助您轻松测试web表格和受密码保护的区域

- 支持含有CAPTHCA的页面,单个开始指令和Two Factor(双因素)验证机制

- 丰富的报告功能,包括VISA PCI依从性报告

- 高速的多线程扫描器轻松检索成千上万的页面

- 智能爬行程序检测web服务器类型和应用程序语言

- Acunetix检索并分析网站,包括flash内容,SOAP和AJAX

- 端口扫描web服务器并对在服务器上运行的网络服务执行安全检查

- 可到处网站漏洞文件

1.2、AWVS工作原理

- 扫描整个网络,通过跟踪站点上的所有链接和robots.txt来实现扫描,扫描后AWVS就会映射出站点的结构并显示每个文件的细节信息。

- 在上述的发现阶段或者扫描过程之后,AWVS就会自动地对所发现的每一个页面发动一系列的漏洞攻击,这实质上是模拟一个黑客的攻击过程(用自定义的脚本去探测是否有漏洞) 。WVS分析每一个页面中需要输入数据的地方,进而尝试3所有的输入组合。这是一个自动扫描阶段 。

- 在它发现漏洞之后,AWVS就会在“Alerts Node(警告节点)”中报告这些漏洞,每一个警告都包含着漏洞信息和如何修补漏洞的建议。

- 在一次扫描完成之后,它会将结果保存为文件以备日后分析以及与以前的扫描相比较,使用报告工具,就可以创建一个专业的报告来总结这次扫描。

1.3、AWVS安装

(1)在官网下载awvs安装包,此软件为付费软件试用期14天。

(2)点击安装包执行安装,勾选使用协议,执行下一步

(3)填写邮件、密码并执行下一步,这里的邮件及密码会用于以后使用软件的时候进行登录验证

(4)这一步填写端口号,默认为3443,可以根据自己需求进行修改;询问是否在桌面添加快捷方式,一般选择是,选择后执行下一步

(5)勾选创建桌面快捷方式,执行下一步完成安装

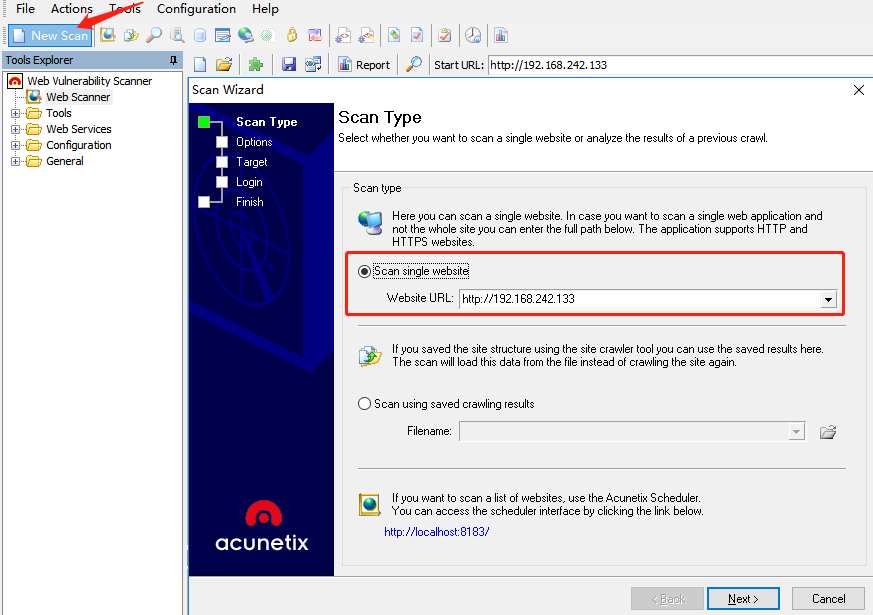

二、网站漏洞扫描

1.添加新的扫描,配置网站URL:http://192.168.242.133(这是搭建的一个靶机),完成之后点击下一步

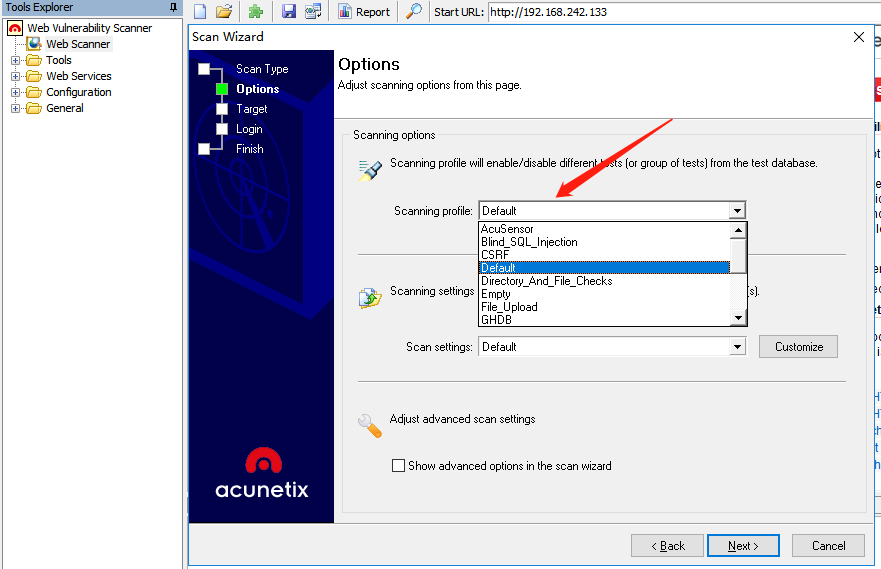

2.这里可以配置需要扫描的漏洞类型,选择Default的话就是会扫描所有类型的漏洞,如果只是像探测CSRF,可以直接选择这种类型就好了。

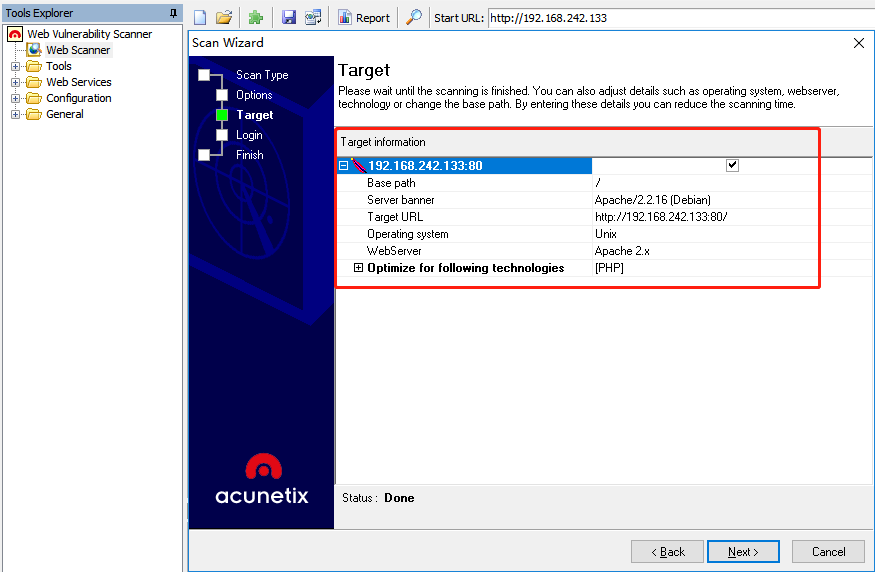

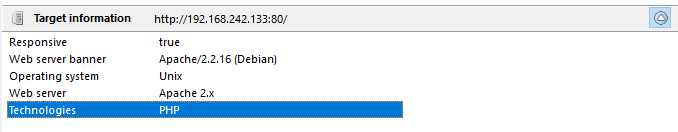

3.工具自动探测到测试的目标网站的服务器信息,在已知的情况下也可以自己选择服务器的类型,点击next

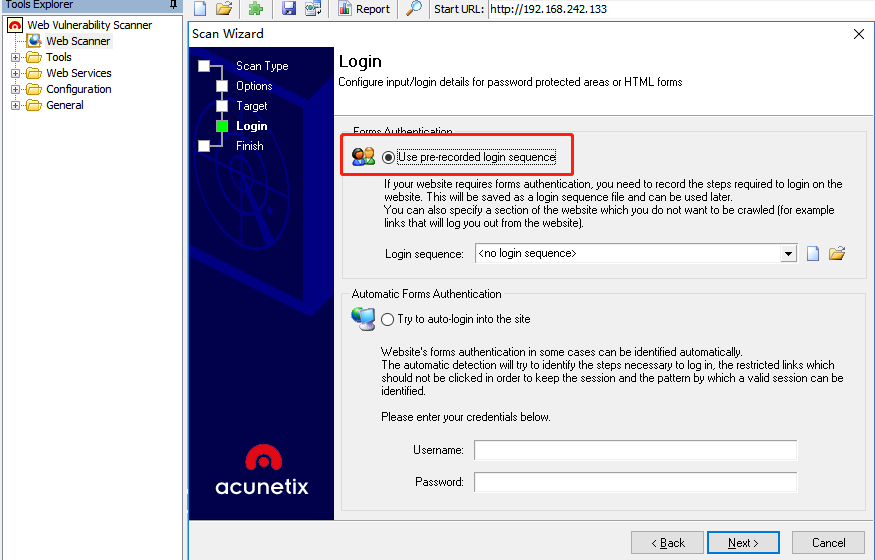

4.使用默认自动注册身份的进行扫描,如果有网站账号密码可以使用进行扫描

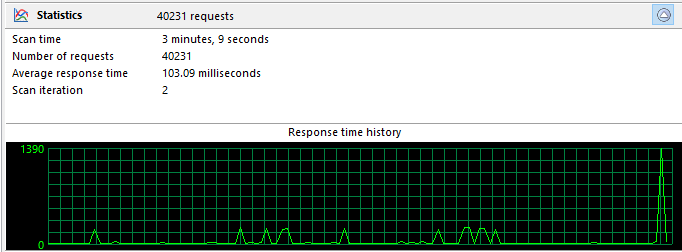

三、漏洞扫描结果

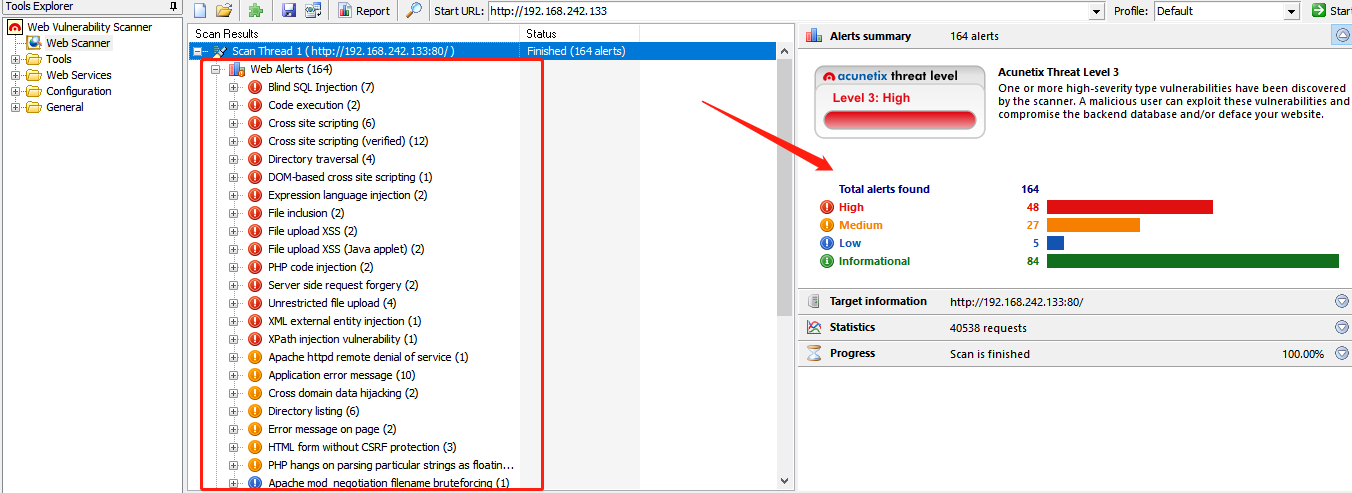

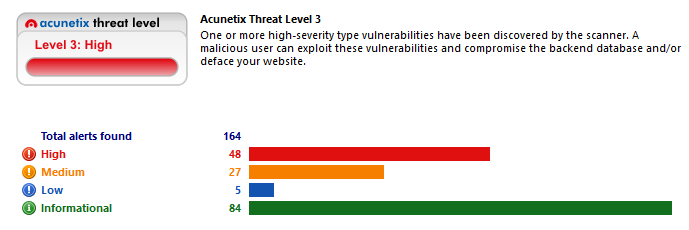

查看Web Scanner扫描的结果,可以看到很多漏洞的告警信息,分别分为高、中、低、信息这四个等级,告警中会包括各种常见的漏洞信息例如代码执行、SQL注入、文件上传等各种网站的安全漏洞。

>>右边的漏洞扫描的一些结果

1)所有的漏洞数据统计,分别分为高、中、低、信息这四个等级

2)服务器主机信息

3)扫描过程的数据信息

4)扫描完成及发现的情况

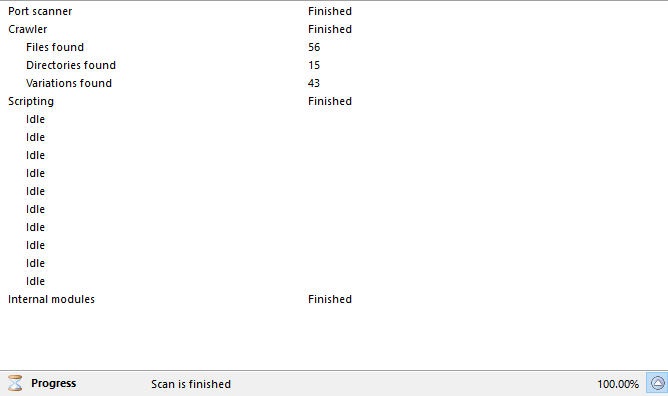

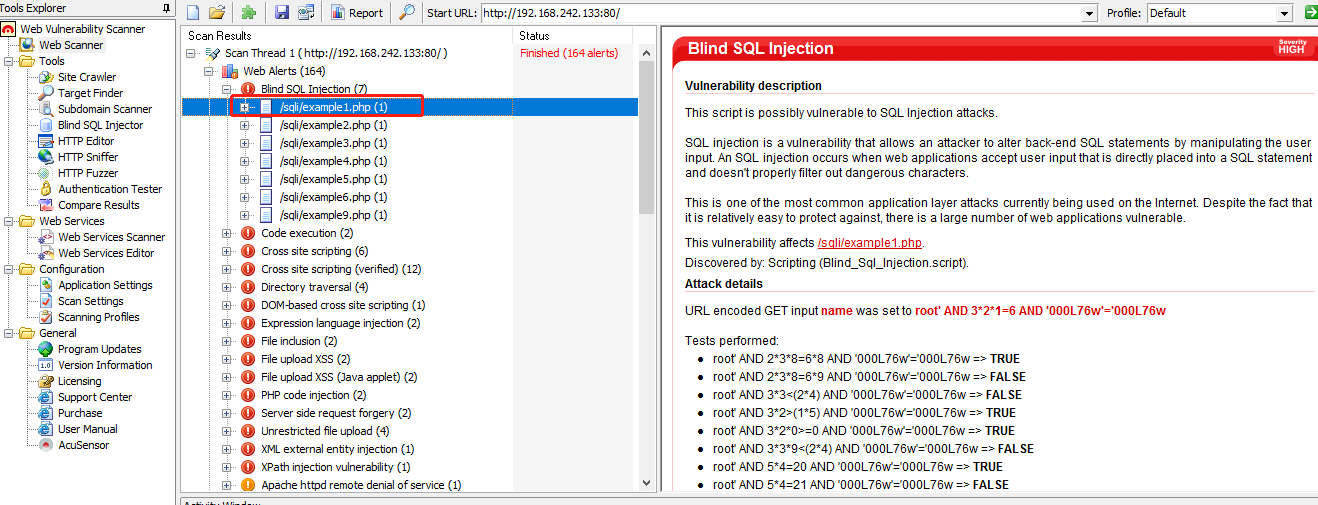

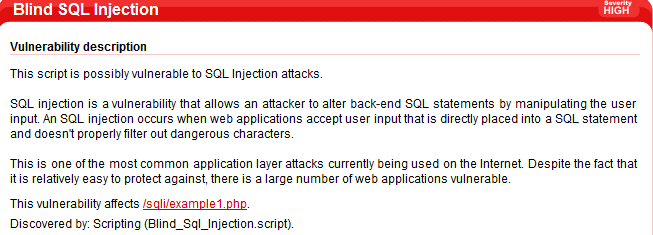

四、漏洞告警分析利用

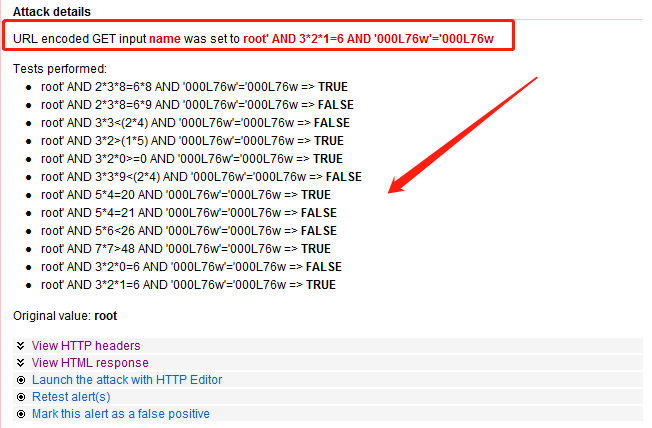

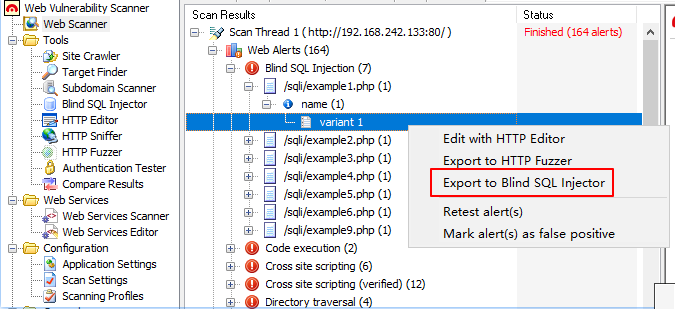

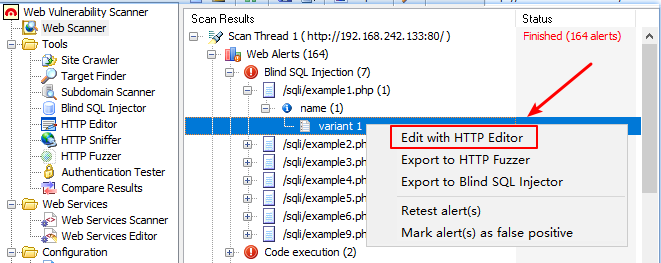

1)扫描结果中会看到各类的漏洞,这里以SQL注入盲注的漏洞为例

2)参考漏洞的基本描述,有些漏洞有可能不是很常见,可以作为一个参考了解

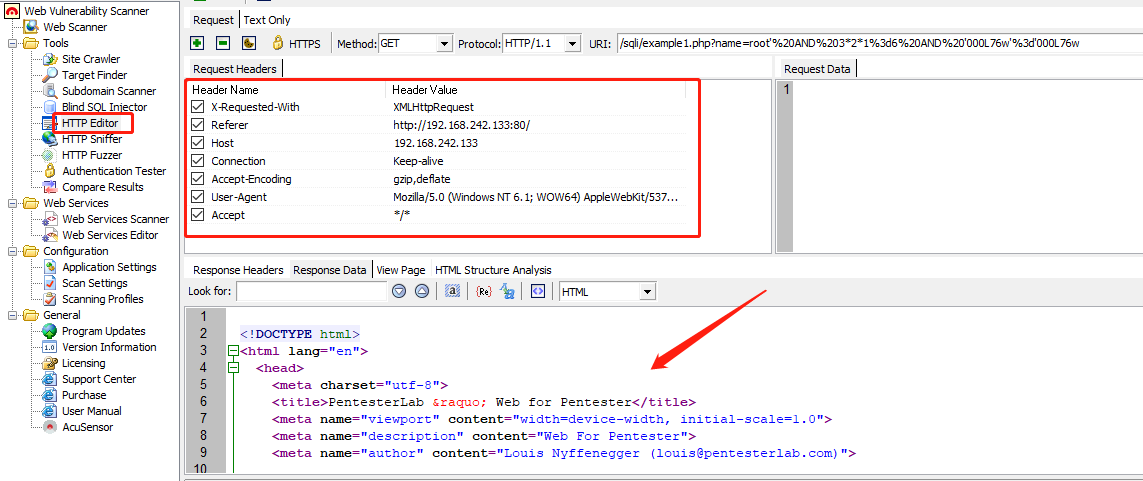

3)漏洞利用的细节,这部分是作为后期利用重要部分,可以知道如何找到漏洞位置且知道如何进行攻击利用

>>可以看到它举例如何验证存在SQL注入

root' AND 2*3*8=6*8 AND '000L76w'='000L76w 为真,也就是正常页面

root' AND 2*3*8=6*9 AND '000L76w'='000L76w 为假,也就是另一个新页面

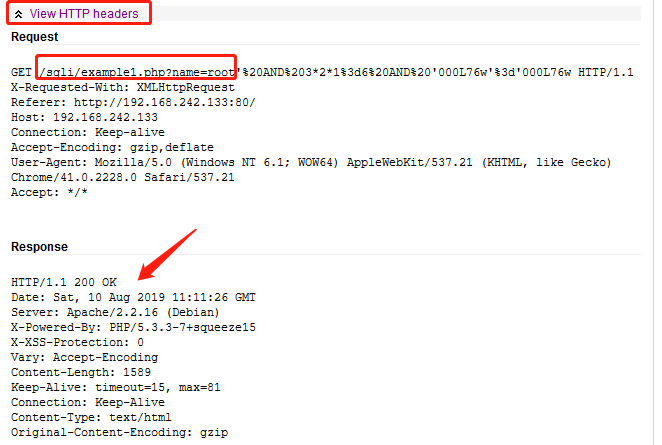

4)请求头可以找到具体的漏洞注入位置

==请求头可以看到具体存在注入的URL为:http://192.168.242.133/sql/example1.php?name=root

===响应头状态时200OK

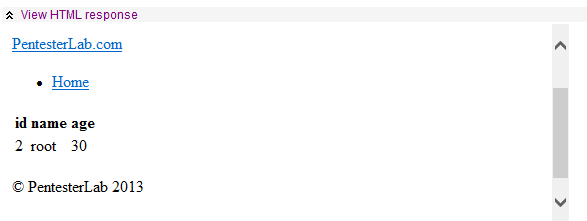

5)可以看到注入点的HTML格式

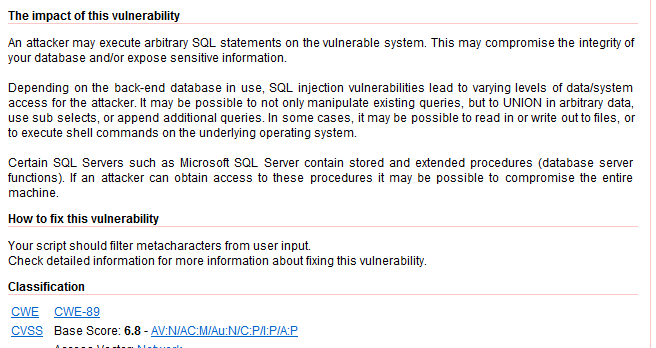

6)另外还可以看到相关的漏洞影响,如何进行漏洞修复,整个完整信息下来类似一份完整的漏洞报告。

五、根据漏洞信息进行验证、利用

参考漏洞探测出来的结果,那直接访问web进行验证

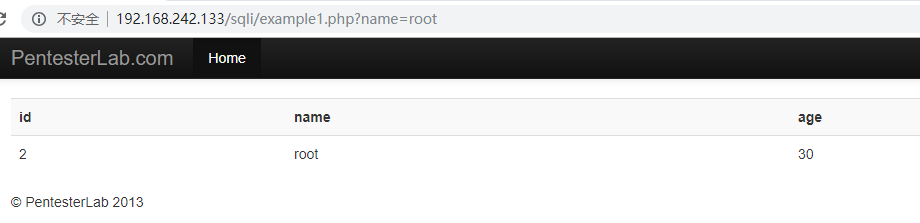

a .这是存在注入点的URL

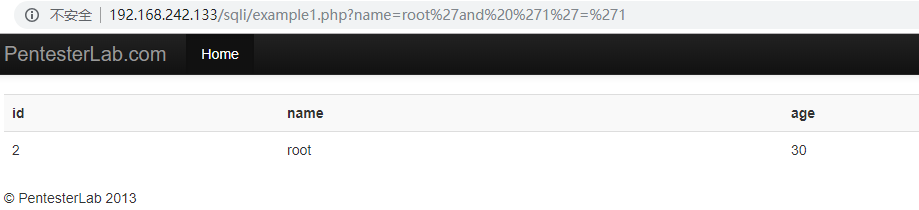

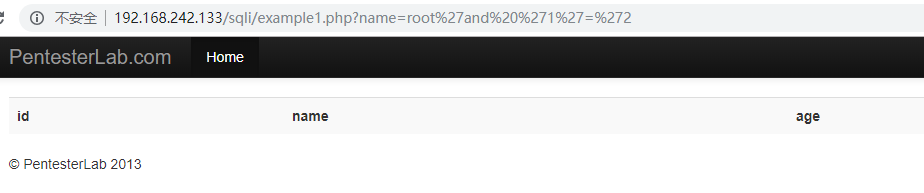

b .刚才的漏洞结果的例子就是一个字符型漏洞验证的方法

>>http://192.168.242.133/sqli/example1.php?name=root'and '1'='1为真,是正常页面

>>http://192.168.242.133/sqli/example1.php?name=root'and '1'='2为假,页面异常,确实存在SQL注入漏洞

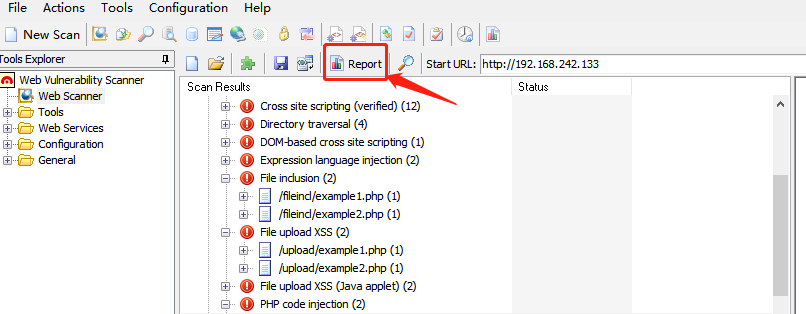

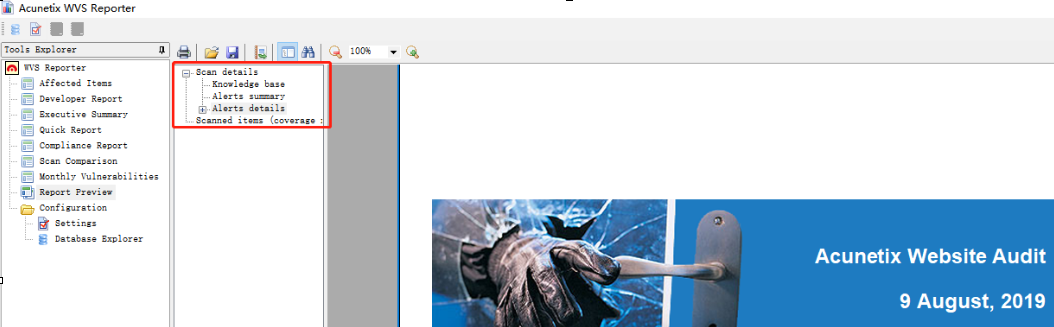

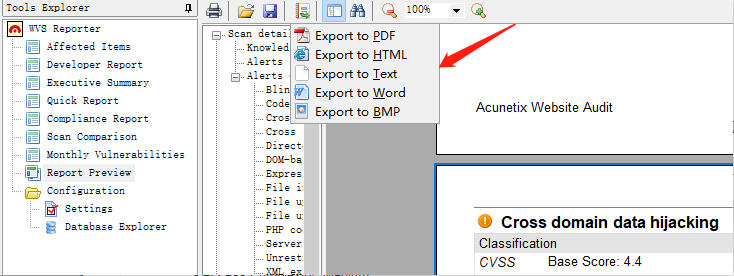

5)输出漏洞扫描报告

>>漏洞报告详情,这样以报告形式看起来就很方便,内容清晰,可以作为渗透后期报告的参考

>>可以选择不同的格式输出报告

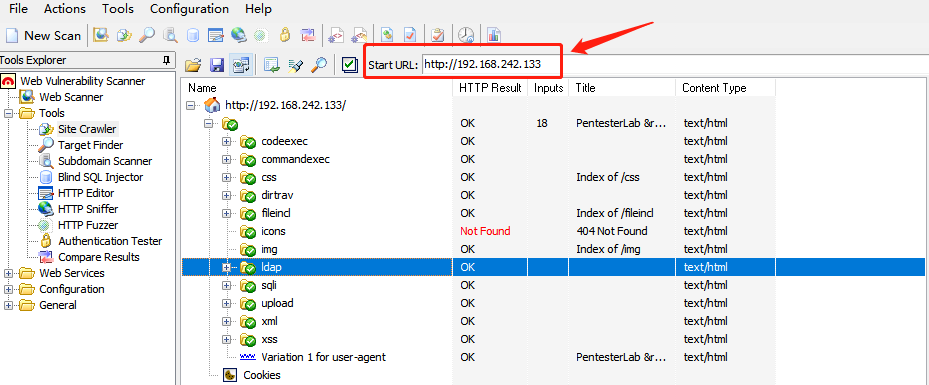

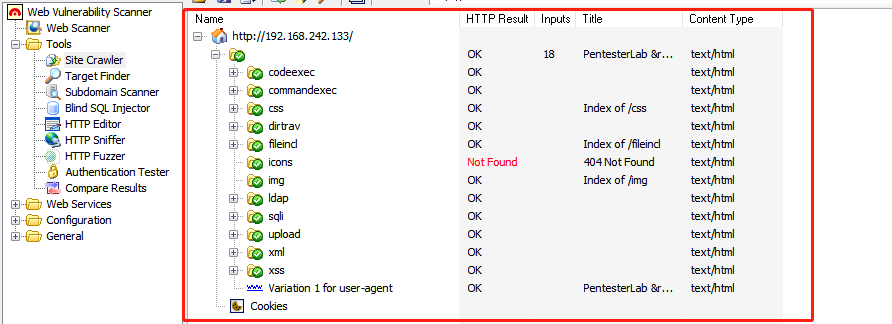

六、网络爬虫

1.添加URL进行网络爬虫

2.爬虫会爬取网站的各个目录信息,那么就能知道网站存在哪些目录,这一步可以作为渗透中信息收集的一步。可以作为进一步漏洞利用的基础

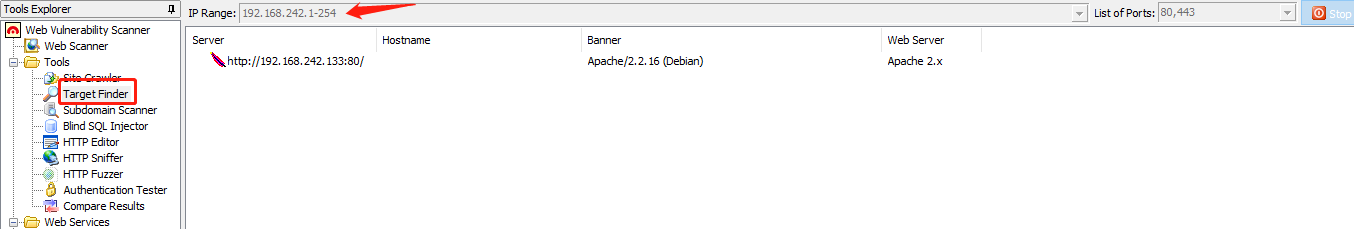

七、主机发现(c段探测)

a.可以把我的目标主机当作一个c类地址,那么范围就是192.168.242.1-254,这里只能探测80、443的服务

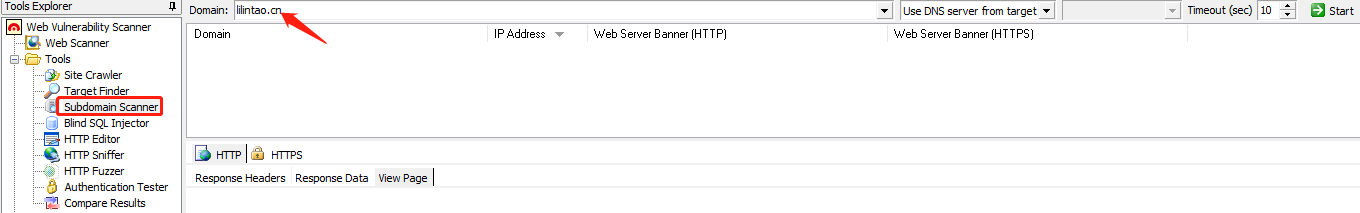

八、子域名探测

a.添加子站域名进行探测,可以看到相关的子域名,查看对应的旁站

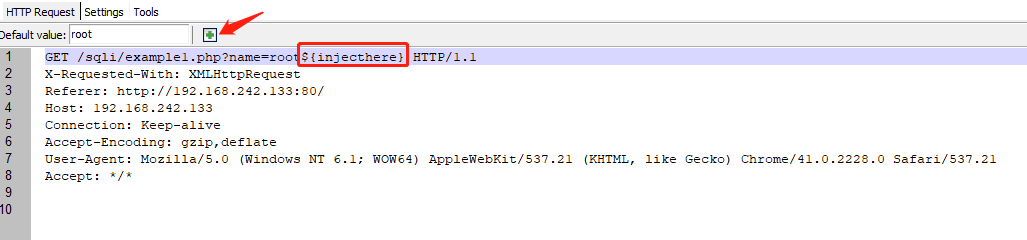

九、SQL注入

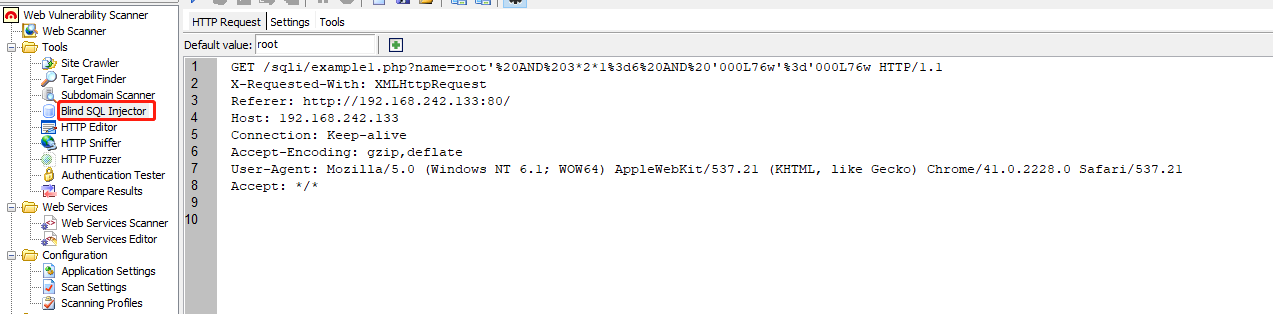

a.在探测到的漏洞中添加到sql注入

b.看到发送到SQL注入

c.添加注入,在注入点插入注入payload,然后点击开始注入就ok

十、HTTP头编辑

a.在漏洞扫描的结果中添加到http头编辑

b.可以修改对应的头信息发送、查看响应内容

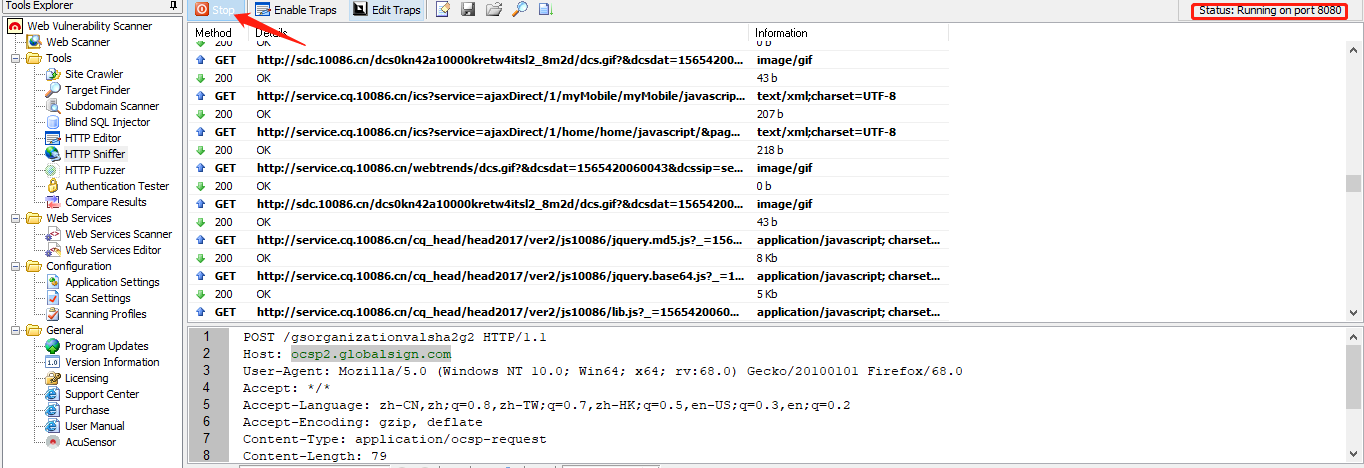

十一、HTTP监听拦截

a.默认监听拦截8080,开启浏览器本地代理,访问页面就可以监听

*-*AWVS在渗透中最常用的就是漏洞扫描、网站爬虫等几个功能,另外还有其他很多功能,想要仔细了解这个工具的话可以自己做对应的测试。文章来源地址https://uudwc.com/A/RZr3