本文介绍了在Mac OS和Windows操作系统上使用openssl工具检查支持的SSL/TLS版本和密码套件的方法。

SSL/TLS是一种重要的加密协议,用于确保网络通信的安全性。在Mac OS和Windows操作系统上,您可以使用openssl工具来检查系统支持的SSL/TLS版本和密码套件。

在Windows上可以使用Git bash(每个程序员都会安装Git)自带的openssl工具检查支持的SSL/TLS版本和Cipher Suite.

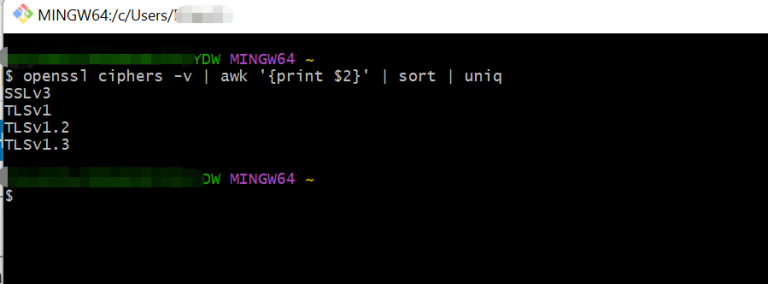

显示系统支持的SSL/TLS版本

openssl ciphers -v | awk '{print $2}' | sort | uniq这个命令将显示系统支持的SSL/TLS版本。

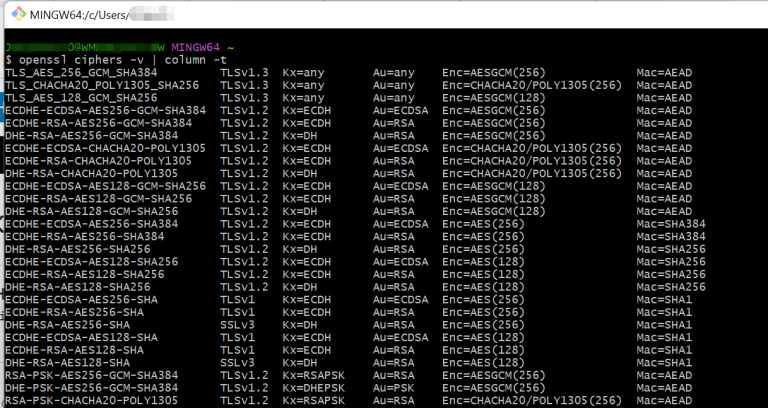

列出系统支持的密码套件

openssl ciphers -v | column -t这个命令将列出系统支持的密码套件。

检查远程服务器支持的SSL/TLS版本

openssl s_client -connect www.bing.com:443 -tls1_2

openssl s_client -connect www.bing.com:443 -tls1_1

openssl s_client -connect www.bing.com:443 -tls1将www.bing.com替换为您想要检查的远程服务器的域名或IP地址。

在Mac OS上检查支持的SSL/TLS版本和密码套件的方法与上述步骤类似。您可以打开终端应用程序,并在终端中运行相同的openssl命令。

请注意,为了运行上述命令,您需要在系统中安装openssl工具。

通过执行上述步骤,您可以轻松地检查Mac OS和Windows操作系统上支持的SSL/TLS版本和密码套件。这有助于确保您的网络通信的安全性和保密性。

SSL协议简介

在具体学习TLS协议之前,我们先大概的了解一下TLS协议的前任SSL协议。

SSL(Secure Sockets Layer)是一种用于加密网络通信的安全协议。它的历史可以追溯到1990年代早期,最初由网景公司开发,后来成为互联网上保护数据传输安全性的标准协议。SSL的发展主要经历了3个版本的演变。

2.1 SSL 1.0

SSL 1.0是最早的SSL版本,但由于存在严重的安全漏洞,从未正式发布。

2.2 SSL 2.0

SSL 2.0于1995年发布,成为广泛使用的加密协议。它引入了对称加密、非对称加密和消息认证码等加密技术,为数据传输提供了基本的保护。然而,SSL 2.0存在多个安全漏洞,已被广泛废弃,不再被推荐使用。

2.3 SSL 3.0

SSL 3.0于1996年发布,对SSL 2.0进行了改进和修复。SSL 3.0在握手协议、加密算法和数据完整性方面进行了改进,提供了更强的安全性。然而,在2014年,SSL 3.0暴露出POODLE(Padding Oracle On Downgraded Legacy Encryption)漏洞,使得SSL 3.0不再安全,被废弃。

随着SSL的发展,其逐渐演变为TLS(Transport Layer Security),TLS是SSL的继任者,用于更安全的加密通信。

TLS协议简介

TLS代表传输层安全性(Transport Layer Security)。它是一种加密协议,用于保护在网络上发送的数据,例如互联网流量。一般使用情况包括保护电子邮件、VOIP、在线交易、文件传输和即时消息等。TLS旨在防止数据被窃听或篡改。它保护私人通信和敏感信息的完整性,包括浏览习惯、个人通讯、在线聊天、电话会议、密码、账号和其他财务数据以及社会安全号码等。

TLS保护数据的传输和交付。它不会保护端点的数据,也不会对数据进行加密。它是用于HTTPS连接的安全协议,而不是用于不安全的HTTP连接。

TLS是SSL的继任者,TLS的发展历史:

3.1 TLS 1.0

在1999年发布,基于SSL 3.0进行了一些改进,修复了一些安全问题,并提供了更强的加密和认证机制。TLS 1.0仍然广泛应用于互联网上的许多服务和应用。

3.2 TLS 1.1

在2006年发布,进一步改进了协议的安全性和效率,并增加了新的加密算法。TLS 1.1在TLS 1.0的基础上提供了一些增强功能,但并不是一个重大的协议版本更新。

3.3 TLS 1.2

在2008年发布,引入了更多的加密算法和安全特性,提供了更强的安全性和性能。TLS 1.2支持更多的密码套件,提供了更高级的加密算法和密钥交换方法。

RFC: RFC 5246

3.4 TLS 1.3

在2018年发布,是TLS的最新版本。TLS 1.3对协议进行了全面简化,并删除了一些不安全的选项和算法。它提供了更快的握手过程、更强的安全性和隐私保护。

RFC: RFC 8446

Cipher Suite简介

Cipher Suite(密码套件)是在TLS协议中用于加密和认证通信的一组加密算法和协议参数的集合。它定义了在TLS握手过程中使用的加密算法、密钥交换算法、数字签名算法和消息认证码算法等。

在TLS握手过程中,客户端和服务器通过协商选择一个适当的Cipher Suite来确定加密和认证参数。双方将根据安全策略和支持的算法来选择最合适的Cipher Suite。一旦Cipher Suite确定,通信双方将使用该套件中定义的加密算法和协议参数来保证通信的机密性、完整性和身份认证。文章来源:https://uudwc.com/A/ZGDDA

Cipher Suite的选择对于安全通信至关重要。安全性强大的Cipher Suite应该使用先进的加密算法和密钥交换算法,并提供足够强大的消息认证码和数字签名算法来保护通信。同时,Cipher Suite的选择也应考虑到性能和兼容性因素,以确保通信的效率和可靠性。文章来源地址https://uudwc.com/A/ZGDDA